当前位置:网站首页>【红队】ATT&CK - 自启动 - 注册表运行键、启动文件夹

【红队】ATT&CK - 自启动 - 注册表运行键、启动文件夹

2022-08-10 02:03:00 【千里:)】

0x01 前言

攻击者可以通过将程序添加到启动文件夹或使用注册表运行键引用它来实现持久性。

在注册表或启动文件夹中的“运行键”中添加一个条目将导致在用户登录时执行引用的程序。 这些程序将在用户的上下文中执行,并具有帐户的相关权限级别。

0x02启动文件夹

将程序放置在启动文件夹中也会导致该程序在用户登录时执行。有一个用于单个用户帐户的启动文件夹位置以及一个系统范围的启动文件夹,无论哪个用户帐户登录,都将检查该文件夹.

其中:当前用户的启动文件夹路径为:

<C:\Users\[用户名]\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup

边栏推荐

猜你喜欢

Arcgis进阶篇(1)——安装Arcgis Enterprise,创建sde库

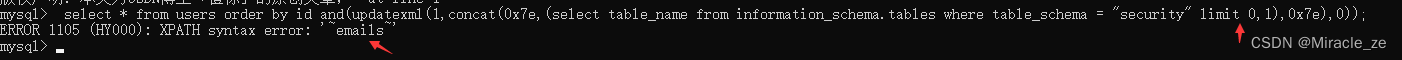

SQL注入的order by ,limit与宽字节注入

![[Kali Security Penetration Testing Practice Course] Chapter 9 Wireless Network Penetration](/img/7d/c621680ac73e2987f023a2e98e01df.png)

[Kali Security Penetration Testing Practice Course] Chapter 9 Wireless Network Penetration

OpenCV图像处理学习一,加载显示修改保存图像相关函数

Under pressure, there must be cowards

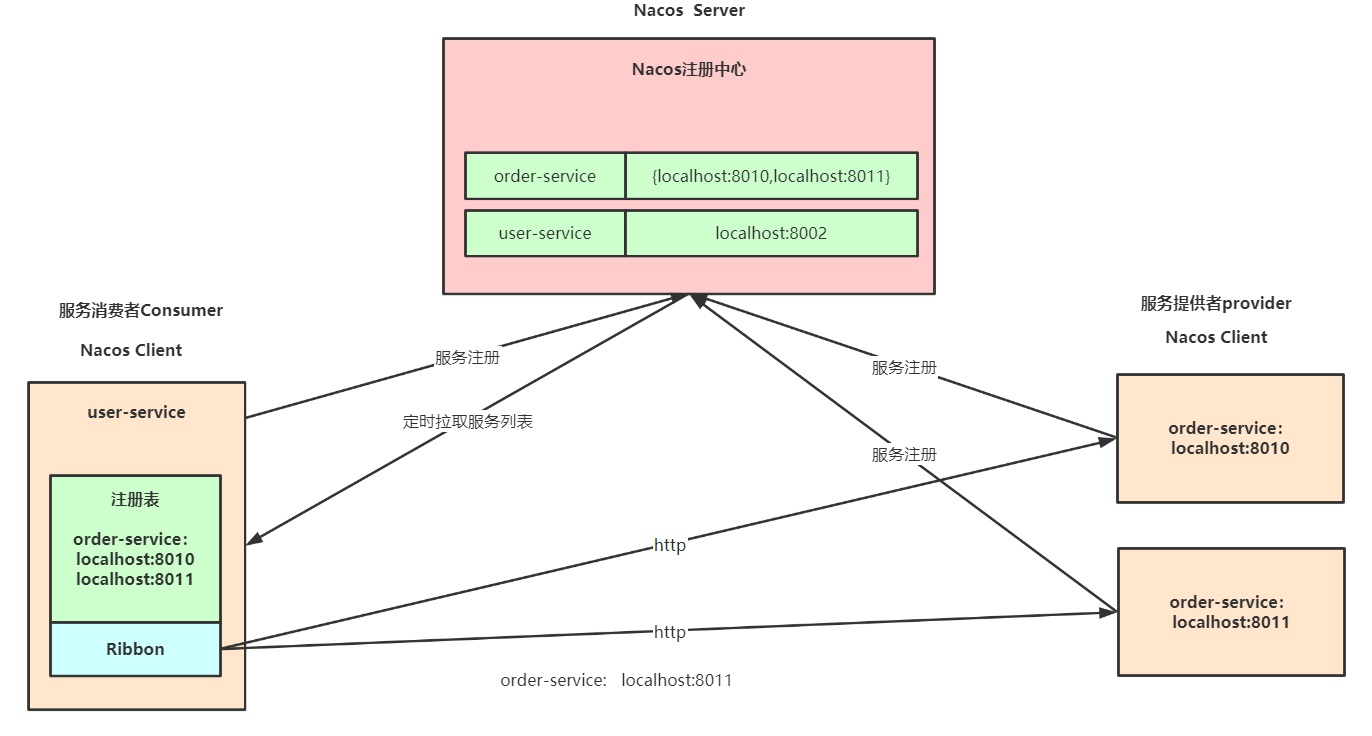

Nacos源码分析专题(五)-Nacos小结

2022强网杯 Quals Reverse 部分writeup

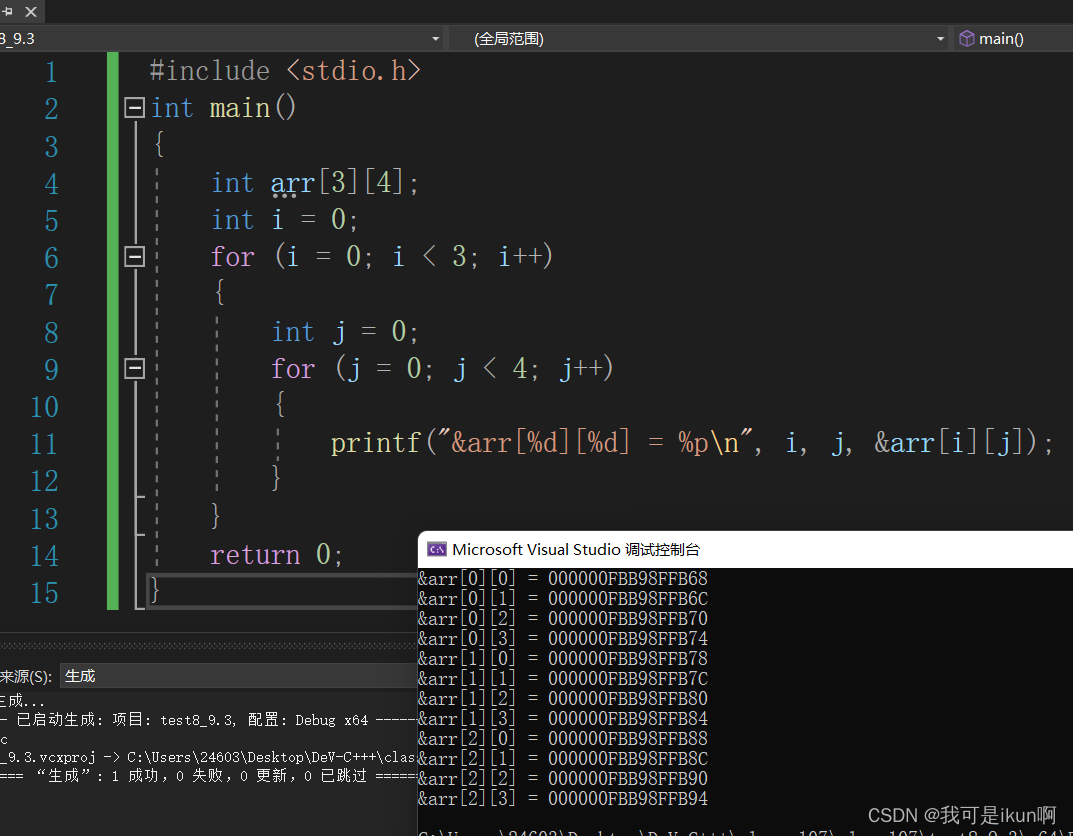

数组(一)

T5: Text-to-Text Transfer Transformer

【Kali安全渗透测试实践教程】第9章 无线网络渗透

随机推荐

基于误差状态的卡尔曼滤波ESKF

what is a microcontroller or mcu

小菜鸟河北联通上岗培训随笔

C# 单例模式

Open3D 泊松盘网格采样

QT modal dialog and non-modal dialog learning

2022年立下的flag完成情况

【二叉树-中等】2265. 统计值等于子树平均值的节点数

状态压缩小经验

QT中,QTableWidget 使用示例详细说明

2022.8.9考试排列变换--1200题解

C# 正则表达式分组查询

FusionCompute产品介绍

what is a microcontroller or mcu

Completion of the flag set in 2022

MMDetection框架的anchor_generators.py解析

ArcGIS Advanced (1) - Install ArcGIS Enterprise and create an sde library

OpenCV图像处理学习二,图像掩膜处理

OpenCV图像处理学习一,加载显示修改保存图像相关函数

实例044:矩阵相加