当前位置:网站首页>华为防火墙-2-状态检测与会话

华为防火墙-2-状态检测与会话

2022-08-11 05:34:00 【macob】

五元组:

源地址,源端口,目的地址,目的端口,协议

ICMP:报文头中ID字段值作为ICMP会话的源端口,2048作为目的端口

AH Authentication Header认证头协议和ESP Encapsulating Security Payload封装安全协议,会话Session中的源和目的端口都记录为0。

开通默认策略:

[]security-policy

[policy]default action permit

display firewall session table

display firewall session table verbose 详细会话信息

设置会话老化时间

firewall session aging-time dns 40

firewall session aging-time service-set dns 40

长连接功能

#通过acl规则来识别报文,控制粒度更加精确

默认情况下,应用了长连接功能的会话老化时间是168h

目前仅支持对TCP协议类型的报文配置长连接功能。

[sysname] security-policy

[sysname-policy-security] rule name a1

[sysname-policy-security-rule-a1] long-link enable

long-link aging-time命令用来配置基于策略的长连接时间,单位小时。

undo long-link aging-time命令用来恢复缺省配置168h

例:

[USG6000V1-policy-security-rule-http30to2]display this

2021-06-10 08:45:42.300

#

rule name http30to2

source-zone trust

destination-zone untrust

source-address 10.10.0.0 mask 255.255.255.0

destination-address 32.1.1.2 mask 255.255.255.255

service ftp #ftp会话保持长连接

service http

long-link enable

long-link aging-time 240

action permit

为服务策略组添加服务

[sysname] ip service-set s1 type object

[sysname-group-service-set-s1] service protocol tcp destination-port 1521

[USG6000V1-policy-security] rule name oracle

[USG6000V1-policy-security] service s1

[USG6000V1-policy-security] action permit

display ip service-set type object

关闭防火墙状态监测功能

[USG6000V1]undo firewall session link-state check

对于没有tcp syn的报文,关闭后也会创建会话,转发报文

firewall session link-state exclude命令用来对匹配指定ACL的流量关闭链路状态检测

undo firewall session link-state exclude命令用来取消链路状态检测功能与ACL的绑定

使用实例

#开启ICMP流的链路状态检测功能,同时配置对源地址为10.1.1.1,目的地址为10.2.1.1的流量不进行状态检测处理。

<FW> system-view

[FW] acl 3001

[FW-acl-adv-3001] rule permit icmp source 10.1.1.1 0.0.0.255 destination 10.2.1.1 0.0.0.255

[FW-acl-adv-3001] rule permit icmp source 10.2.1.1 0.0.0.255 destination 10.1.1.1 0.0.0.255

[FW-acl-adv-3001] quit

[FW] firewall session link-state icmp check

[FW] firewall session link-state exclude acl 3001

排查故障:

1.防火墙上不存在该业务的会话

display firewall statistics system discard

ARP miss packets discarded: 2

造成上述丢包的原因可能是防火墙无法从上下行设备获得ARP表项,此时需要检查防火墙上下行连接的设备的ARP功能是否工作正常。

FIB miss packets discarded: 2

造成上述丢包的原因是防火墙上的路由配置出现问题,此时应该检查防火墙上是否存在去往目的地址的路由。

Session miss packets discarded: 2

造成上述丢包的原因可能是防火墙只收到了后续报文,没有收到首包报文,此时请检查网络环境中是否存在报文来回路径不一致的情况。如果需要的话,可以在防火墙上执行undo firewall session link-state check命令关闭状态检测功能,然后再验证业务是否正常。

Session create fail packets discarded: 2

造成上述丢包的原因可能是防火墙上的会话数量已经达到规格限制,无法再创建新的会话。此时应该检查防火墙上是否存在大量的其他业务的会话,并且长时间没有老化,占用了系统资源。例如,防火墙上存在大量DNS会话,但是会话中的报文个数统计量很少,几乎没有后续报文,此时就可以将DNS的会话老化时间缩短为3s,使其加速老化,配置命令如下。

[FW] firewall session aging-time dns 3

2.防火墙上存在该业务的会话

[FW] display firewall session table verbose

边栏推荐

- View the library ldd that the executable depends on

- No threat of science and technology - TVD vulnerability information daily - 2022-7-21

- CLUSTER DAY02 (Keepalived Hot Standby, Keepalived+LVS, HAProxy Server)

- lvm multi-disk mount, combined use

- 利用opencv读取图片,重命名。

- ansible批量安装zabbix-agent

- 【LeetCode】306.累加数(思路+题解)

- Deep Learning Matlab Toolbox Code Comments

- grep、sed、awk

- VMware workstation 16 installation and configuration

猜你喜欢

随机推荐

【LeetCode】1036. 逃离大迷宫(思路+题解)压缩矩阵+BFS

无胁科技-TVD每日漏洞情报-2022-8-7

无胁科技-TVD每日漏洞情报-2022-7-25

uboot设置默认的bootdelay

(三)软件测试理论(了解软件的缺陷知识)

无胁科技-TVD每日漏洞情报-2022-7-30

照片的35x45,300dpi怎么弄

grep、sed、awk

无胁科技-TVD每日漏洞情报-2022-8-8

Threatless Technology-TVD Daily Vulnerability Intelligence-2022-8-2

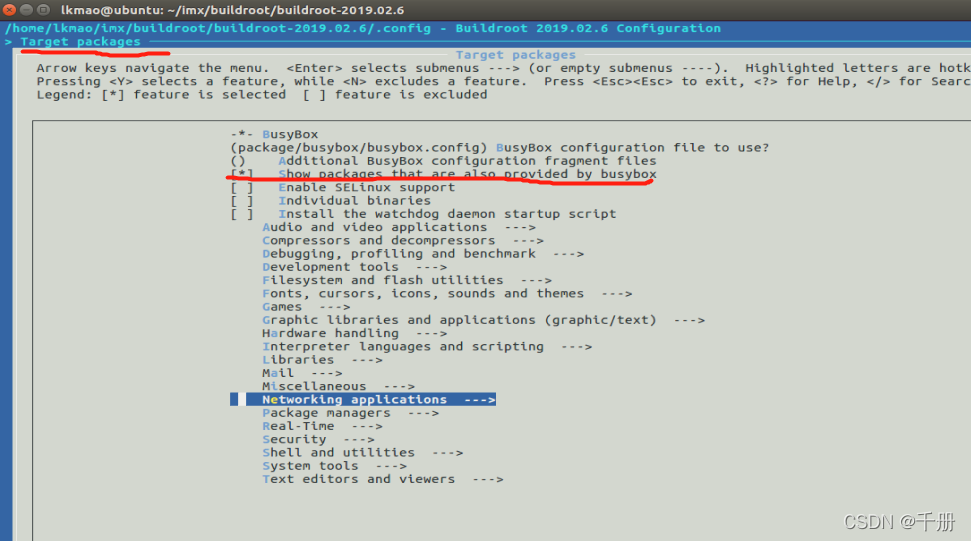

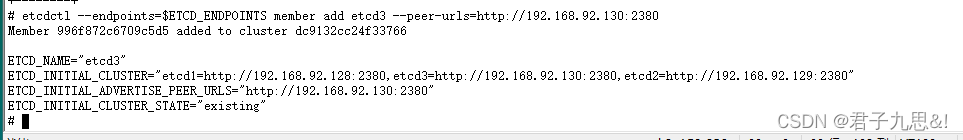

buildroot setup dhcp

Windos10专业版开启远程桌面协助

Threatless Technology-TVD Daily Vulnerability Intelligence-2022-7-30

Threatless Technology-TVD Daily Vulnerability Intelligence-2022-7-26

胖鸟博客之勒索病毒紧急处理文件恢复及防范方案

vnc remote desktop installation (available for personal testing on 2021-10-20)

buildroot设置dhcp

(二)软件测试理论(*重点用例方法编写)

arcgis填坑_1

消息中间件