当前位置:网站首页>无胁科技-TVD每日漏洞情报-2022-8-7

无胁科技-TVD每日漏洞情报-2022-8-7

2022-08-11 05:32:00 【无胁科技blog】

漏洞名称:Zimbra Collaboration 允许未经身份验证的攻击者将任意 memcache 命令注入漏洞

漏洞级别:高危

漏洞编号:CVE-2022-27924;CNNVD-202204-3913

相关涉及:zimbra-collaboration-8.8.15/9.0.0

漏洞状态:POC

参考链接:https://tvd.wuthreat.com/#/listDetail?TVD_ID=TVD-2022-08284

漏洞名称:ERP-Pro SQL注入漏洞

漏洞级别:严重

漏洞编号:CVE-2022-28930;CNNVD-202205-3361

相关涉及:ERP-Pro 3.7.5版本

漏洞状态:EXP

参考链接:https://tvd.wuthreat.com/#/listDetail?TVD_ID=TVD-2022-10004

漏洞名称:HMS SQL注入漏洞

漏洞级别:严重

漏洞编号:CVE-2022-30011;CNNVD-202205-3418

相关涉及:HMS 1.0 版本

漏洞状态:EXP

参考链接:https://tvd.wuthreat.com/#/listDetail?TVD_ID=TVD-2022-10032

漏洞名称:Rengine 远程代码执行 (RCE) 漏洞

漏洞级别:严重

漏洞编号:CVE-2022-28995;CNNVD-202205-3876

相关涉及:Rengine Rengine 1.0.2

漏洞状态:EXP

参考链接:https://tvd.wuthreat.com/#/listDetail?TVD_ID=TVD-2022-10496

漏洞名称:TOTOLINK A7100RU 命令注入漏洞

漏洞级别:严重

漏洞编号:CVE-2022-28579;CNNVD-202205-2513

相关涉及:TOTOlink A7100RU 7.4cu.2313_b20191024

漏洞状态:EXP

参考链接:https://tvd.wuthreat.com/#/listDetail?TVD_ID=TVD-2022-09093

边栏推荐

猜你喜欢

随机推荐

程序集与反射技术(C#)

C语言预处理

C语言-6月12日-字符替换问题,将一个‘ ’替换为2个‘#’

Unity3D中所有特殊的文件夹

C# 基础之字典——Dictionary(二)

【LeetCode-350】两个数组的交集II

vim 编辑器使用学习

swagger常用注释API @ApiModel、@ApiModelProperty的用法

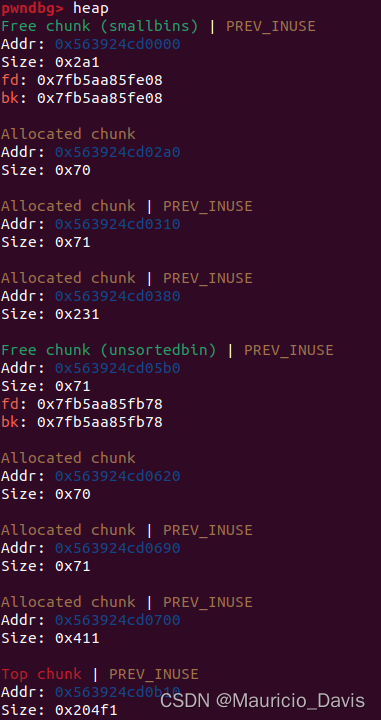

星盟-pwn-babyfmt

IO流和序列化与反序列化

【LeetCode-56】合并区间

2022年全国职业技能大赛网络安全竞赛试题B模块自己解析思路(4)

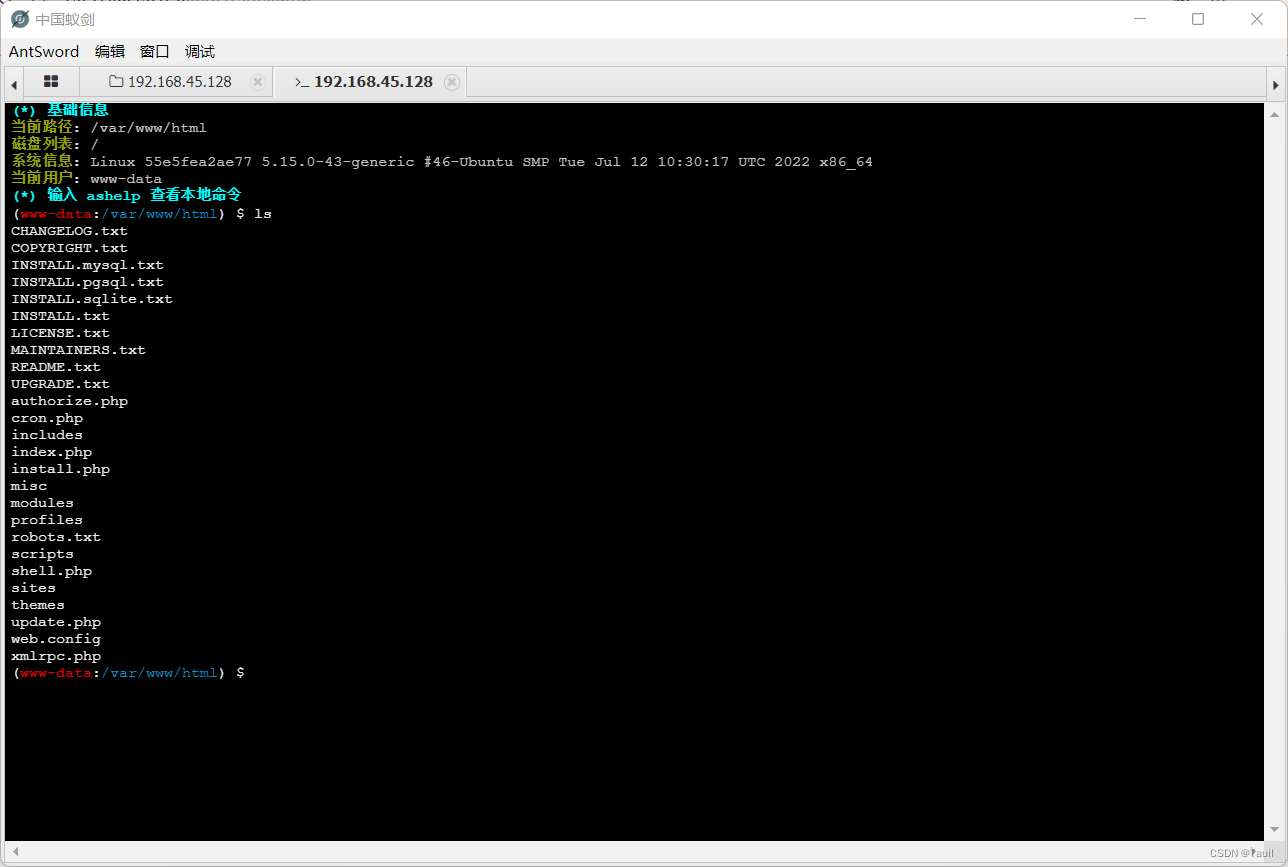

mongo-express 远程代码执行漏洞复现

中职网络安全-Web渗透

【力扣】同构字符串

微信小程序云开发项目wx-store代码详解

Error in render: “TypeError: Cannot read properties of undefined (reading ‘commentsContent‘)“

C语言-7月18日-二维数组的学习

CLR via C# 第一章 CLR的执行模型

【LeetCode-162】寻找峰值

![swagger错误:WARN i.s.m.p.AbstractSerializableParameter - [getExample,421] - Illegal DefaultValue null](/img/46/6ceeb330821d28b44742436da4123c.png)