当前位置:网站首页>无胁科技-TVD每日漏洞情报-2022-7-25

无胁科技-TVD每日漏洞情报-2022-7-25

2022-08-11 05:32:00 【无胁科技blog】

漏洞名称:TOTOLINK N600R 安全漏洞

漏洞级别:严重

漏洞编号:CVE-2022-28907;CNNVD-202205-2818

相关涉及:TotOlink N600R v5.3C.7159_B20190425

漏洞状态:EXP

参考链接:https://tvd.wuthreat.com/#/listDetail?TVD_ID=TVD-2022-09469

漏洞名称:Google Chrome 资源管理错误漏洞

漏洞级别:无

漏洞编号:CVE-2022-2156;CNNVD-202206-2145

相关涉及:Google Chrome

漏洞状态:EXP

参考链接:https://tvd.wuthreat.com/#/listDetail?TVD_ID=TVD-2022-12766

漏洞名称:Apple iOS 和 iPadOS 缓冲区错误漏洞

漏洞级别:无

漏洞编号:CVE-2022-32832;CNNVD-202207-2099

相关涉及:Apple iOS 15.6之前版本和iPadOS 15.6之前版本

漏洞状态:POC

参考链接:https://tvd.wuthreat.com/#/listDetail?TVD_ID=TVD-2022-14972

漏洞名称:Schneider Electric SpaceLogic C-Bus Home Controller 操作系统命令注入漏洞

漏洞级别:无

漏洞编号:CVE-2022-34753;CNNVD-202207-1279

相关涉及:Schneider Electric SpaceLogic C-Bus Home Controller (5200WHC2) 1.31.460

漏洞状态:EXP

参考链接:https://tvd.wuthreat.com/#/listDetail?TVD_ID=TVD-2022-14372

漏洞名称:SonicWall Analytics和GMS SQL注入漏洞

漏洞级别:无

漏洞编号:CVE-2022-22280

相关涉及:SonicWall Analytics <= 2.5.0.3-2520\ GMS <= 9.3.1-SP2-Hotfix-1

漏洞状态:无

参考链接:https://tvd.wuthreat.com/#/listDetail?TVD_ID=TVD-2022-15158

边栏推荐

猜你喜欢

随机推荐

【转】Unity 内置渲染管线、SRP、URP、HDRP区别

mongo-express 远程代码执行漏洞复现

微信小程序启动页的实现

C语言-6月10日-my_strcat函数的编写

UML 中九种图

本地服务配置内网穿透实现微信公众号整合

非对称加密——网络安全

Unity两种VR环境配置方法

swagger常用注释API @ApiModel、@ApiModelProperty的用法

IndexError: index 9 is out of bounds for axis 0 with size 9;数组下标溢出问题

UE4打包工程失败问题记录

Unity Mesh、MeshFilter、MeshRenderer扫盲

微信小程序云开发项目wx-store代码详解

2022年全国职业技能大赛网络安全竞赛试题B模块自己解析思路(10)

Content Size Fitter的使用

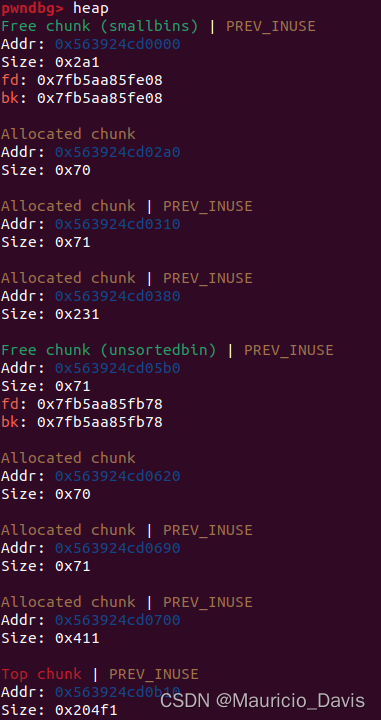

星盟-pwn-babyfmt

vim 编辑器使用学习

Msfvenom生成后门及运用

C-8月1日-递归与动态内存管理

The whole process of Tinker access --- configuration