当前位置:网站首页>[Kali Security Penetration Testing Practice Course] Chapter 8 Web Penetration

[Kali Security Penetration Testing Practice Course] Chapter 8 Web Penetration

2022-08-10 03:20:00 【Xiaoyuan Xiaoyuan eats dumplings】

第8章 Web渗透

8.1 WebIntroduction to the penetration drill platform

1.DVWA

2.OWASP WebGoat

3.OWASP Broken Web Applications Project(OWASP BWA)

4.OWASP Mantra

5.OWASP Hackademic

6.Buggy Web Application(BWAPP)

7.Mutillidae

8.SQLol

9.Hackxor

10.BodgeIt

11.WackoPicko

12.XSSeducation

8.2 2017 OWASP Top 10 漏洞

1.注入漏洞(Injection)

2.中断身份认证(Broken Authentication)

3.敏感数据泄露(Sensitive Data Exposure)

4.XML外部处理器漏洞(XML External Entities,XXE)

5.中断访问控制(Broken Access Control)

6.安全配置错误(Security Misconfiguration)

7.跨站脚本攻击(Cross-Site Scripting,XSS)

8.不安全的反序列化(Insecure Deserialization)

9.使用含有已知漏洞的组件(Using Components with Known Vulnerabilities)

10.不足的记录和监控漏洞(Insufficient Logging&Monitoring)

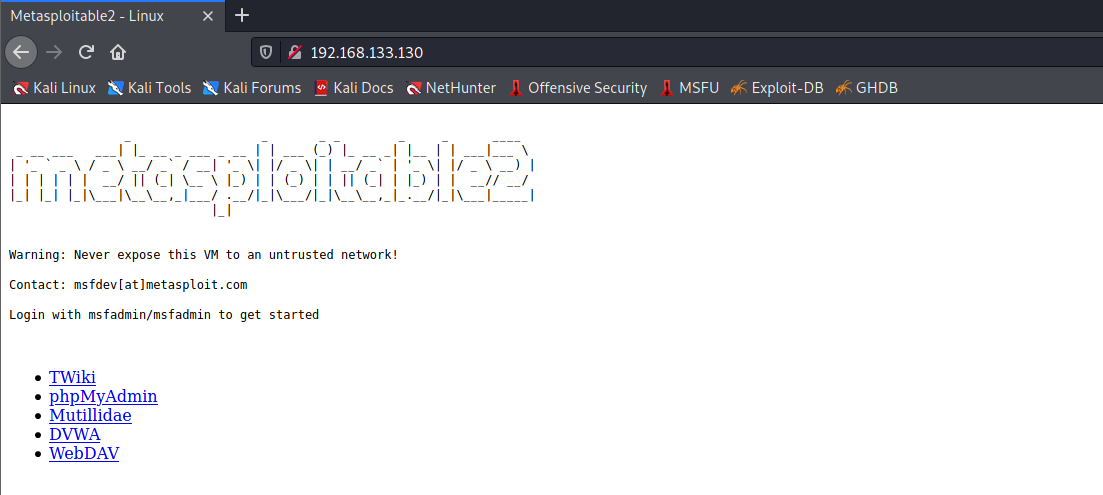

8.3 Web渗透测试环境搭建

8.4 WebPenetration testing drills

8.4.1 暴力破解(Brute Force)

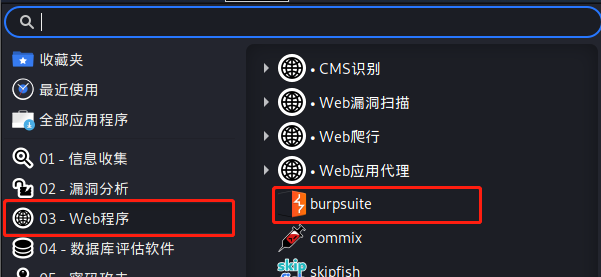

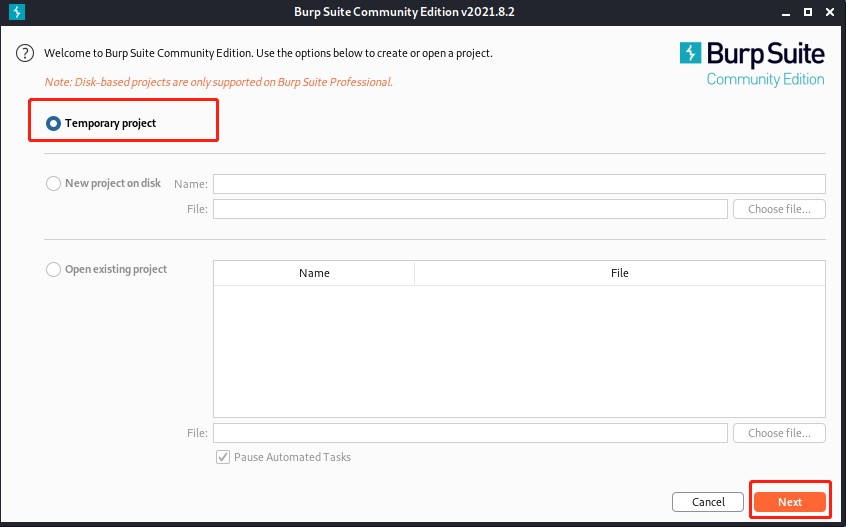

1.启动并初始化Burp Suite

2.Burp Suite服务代理设置

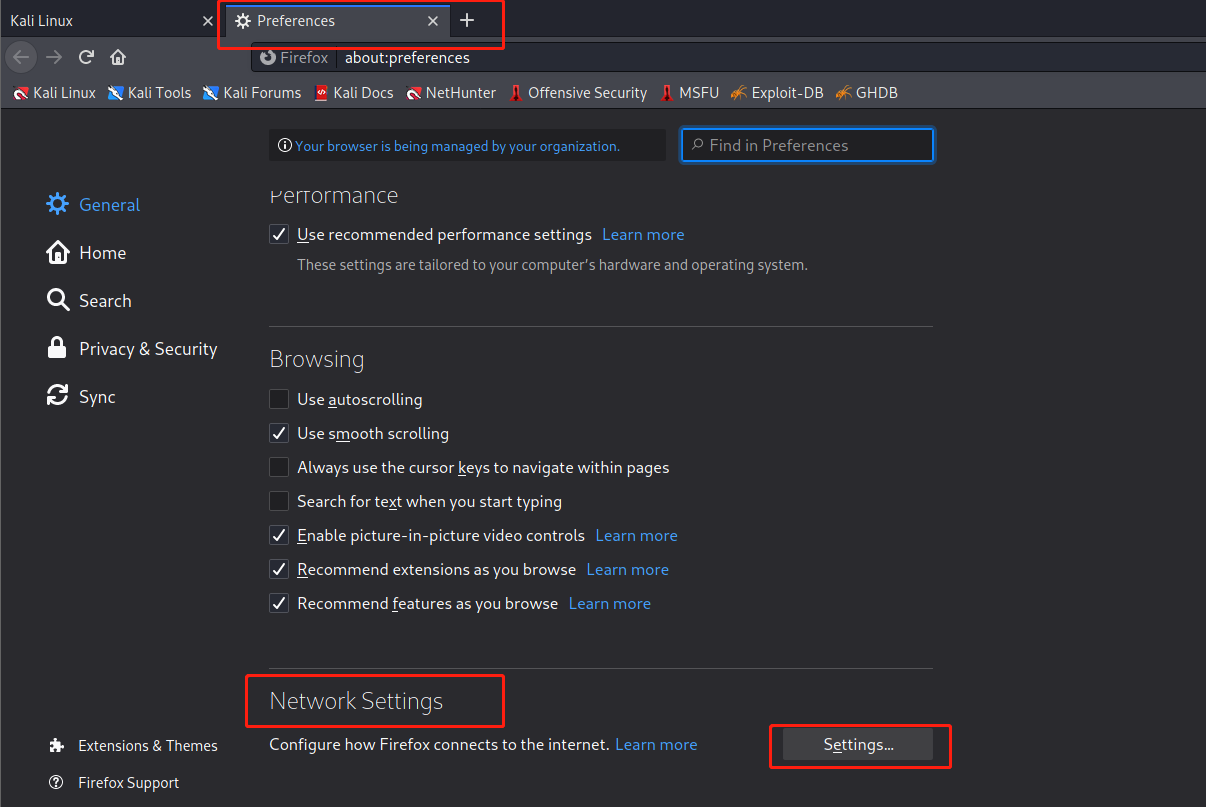

3.浏览器代理设置

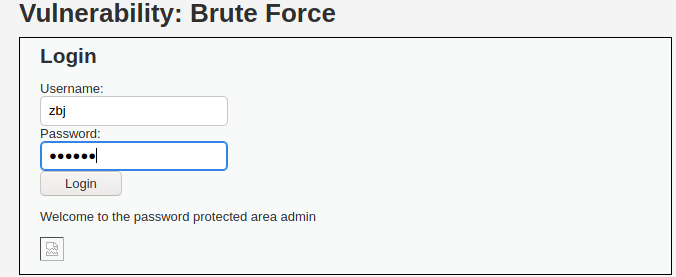

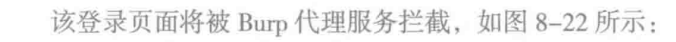

4.破解DVWA登录页面

(1)用户名已知,crack its password

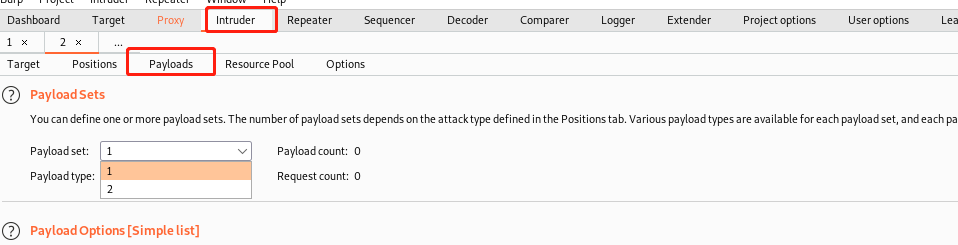

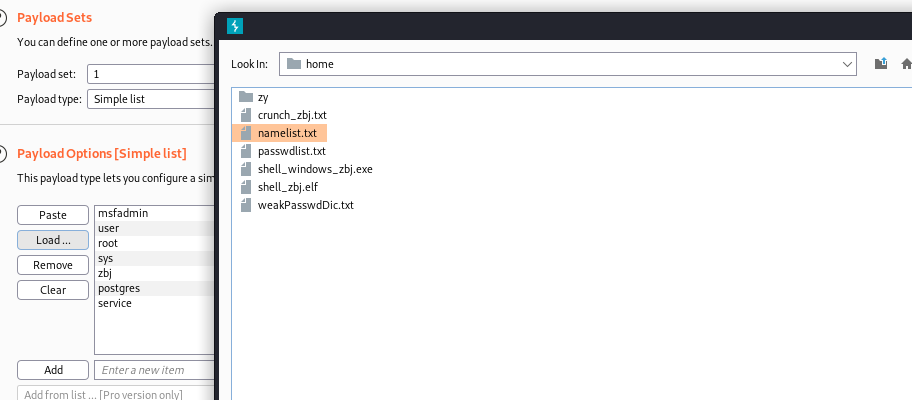

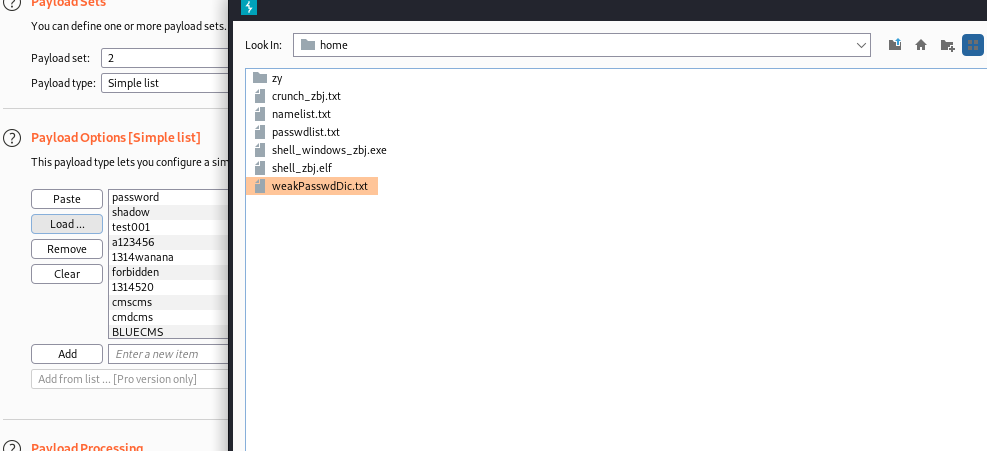

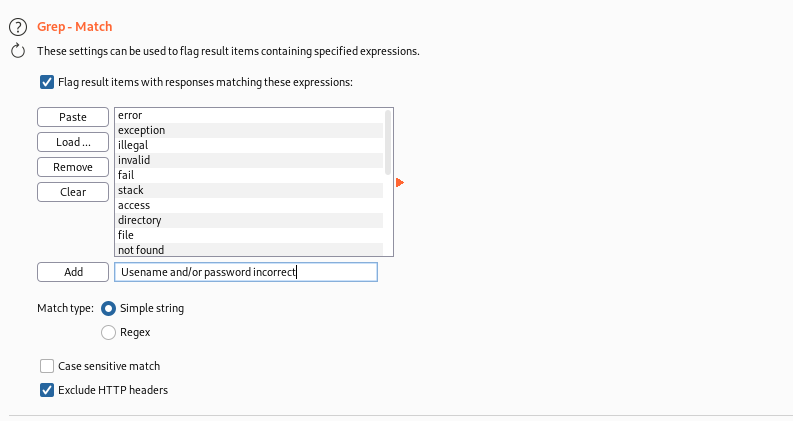

(2)用户名和密码都未知,need to be broken

8.4.2 命令执行(Command Execution)

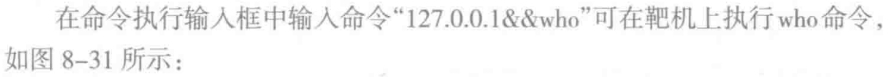

1.在靶机上执行who命令

2.在靶机上执行ls命令

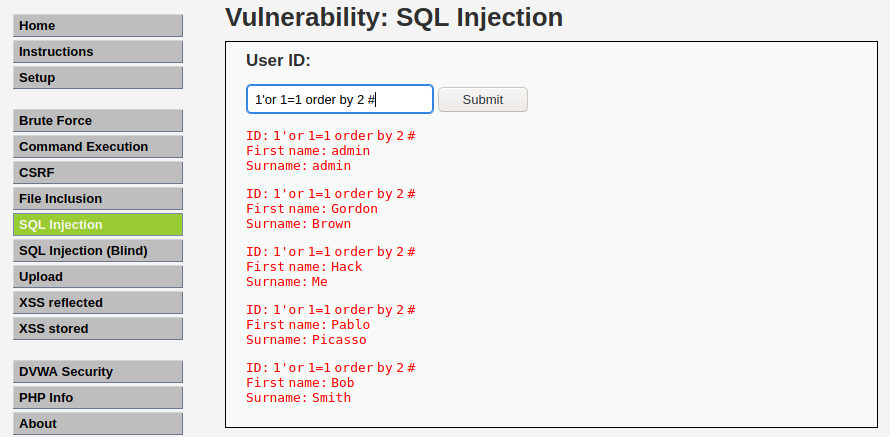

8.4.3 SQL注入(SQL Injection)

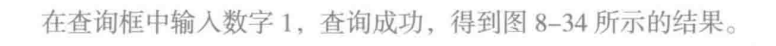

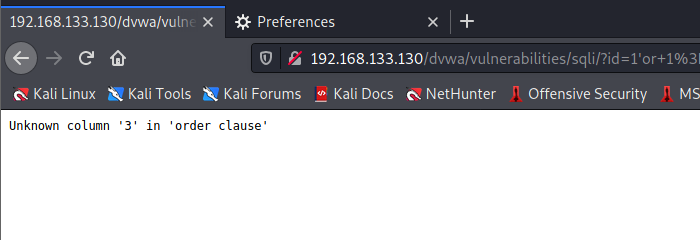

1.Determine the existence and type of injection vulnerabilities

2.判断SQL查询语句中的字段数

3.确定显示的字段顺序

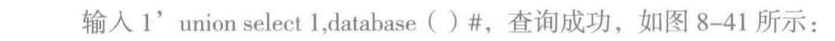

4.获取当前数据库

5.获取数据库中的表

6.获取表中的字段名

7.Read the data in the data table

8.5 本章小结

边栏推荐

猜你喜欢

随机推荐

MMDetection框架的anchor_generators.py解析

【二叉树-困难】124. 二叉树中的最大路径和

微生物是如何影响身体健康的

RESOURCE_EXHAUSTED: etcdserver: mvcc: database space exceeded

[语法糖] 关于类别字符串到类别数字id的映射

Screen 拆分屏幕

ECCV 2022 Oral | CCPL: 一种通用的关联性保留损失函数实现通用风格迁移

2022.8.9考试排列变换--1200题解

2022.8.9考试平衡的余数--1000题解

OpenCV图像处理学习四,像素的读写操作和图像反差函数操作

[Swoole Series 3.5] Process Pool and Process Manager

storage of data in memory

Golang nil的妙用

深度学习(五) CNN卷积神经网络

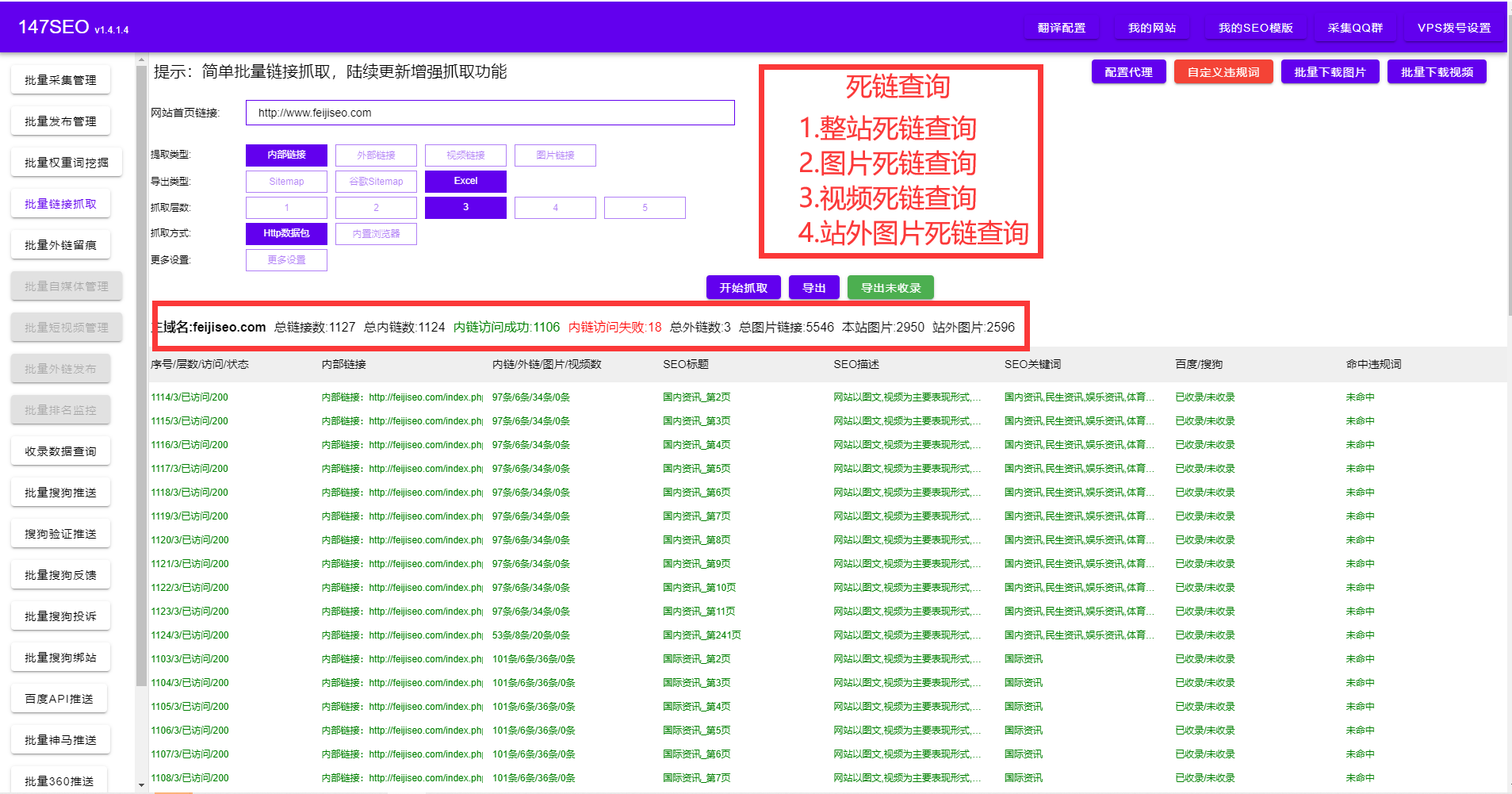

翻译工具-翻译工具下载批量自动一键翻译免费

idea 删除文件空行

2022.8.9考试独特的投标拍卖--800题解

sqlmap dolog外带数据

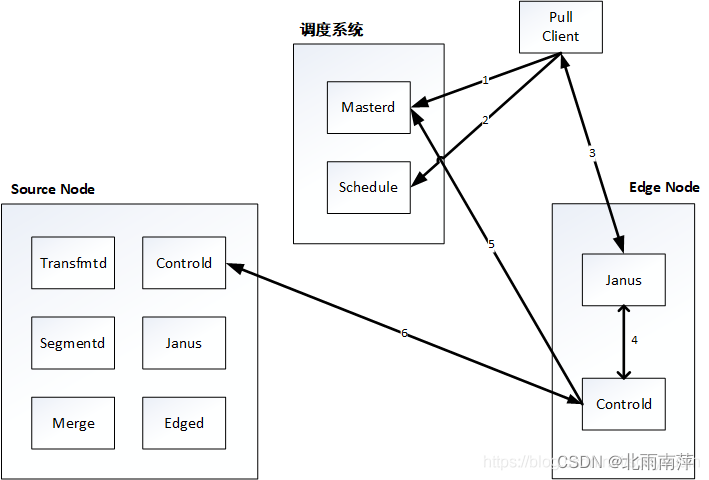

Janus实际生产案例

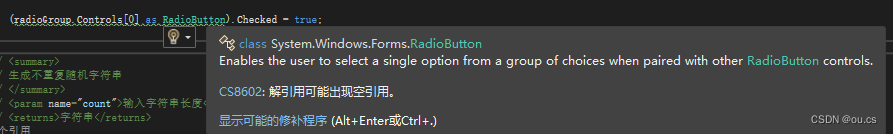

ArcGIS Advanced (1) - Install ArcGIS Enterprise and create an sde library