当前位置:网站首页>APISIX jwt-auth 插件存在错误响应中泄露信息的风险公告(CVE-2022-29266)

APISIX jwt-auth 插件存在错误响应中泄露信息的风险公告(CVE-2022-29266)

2022-04-23 15:34:00 【ApacheAPISIX】

问题描述

jwt-auth 插件存在泄露用户秘钥的安全问题,因为从依赖库 lua-resty-jwt 返回的错误信息中包含敏感信息。

影响版本

Apache APISIX 2.13.0 及其之前全部版本

解决方案

-

请立即升级至 Apache APISIX 2.13.1 及以上版本。

-

如果不方便更新版本,请在 Apache APISIX 上安装对应版本的补丁包,实现重构,以绕过该漏洞(补丁包安装且生效后,调用方接收到的错误信息将为修复后的错误信息,不再包含敏感信息)。

以下补丁包适用于 LTS 2.13.x 或主版本:

- https://github.com/apache/apisix/pull/6846

- https://github.com/apache/apisix/pull/6847

- https://github.com/apache/apisix/pull/6858

以下补丁包适用于最新的 LTS 2.10.x 版本:

- https://github.com/apache/apisix/pull/6847

- https://github.com/apache/apisix/pull/6855

漏洞详情

漏洞优先级:紧急

漏洞公开时间:2022 年 4 月 20 日

CVE 详细信息:https://nvd.nist.gov/vuln/detail/CVE-2022-29266

贡献者简介

该漏洞由金蝶软件(中国)有限公司的唐忠远、谢鸿峰和陈兵发现并报告,感谢各位对 Apache APISIX 社区的贡献。

版权声明

本文为[ApacheAPISIX]所创,转载请带上原文链接,感谢

https://blog.csdn.net/ApacheAPISIX/article/details/124340856

边栏推荐

- C language super complete learning route (collection allows you to avoid detours)

- 群体智能自主作业智慧农场项目启动及实施方案论证会议

- adobe illustrator 菜单中英文对照

- Baidu written test 2022.4.12 + programming topic: simple integer problem

- 编译,连接 -- 笔记

- 木木一路走好呀

- 控制结构(二)

- Connect PHP to MSSQL via PDO ODBC

- fatal error: torch/extension.h: No such file or directory

- Mysql database explanation (10)

猜你喜欢

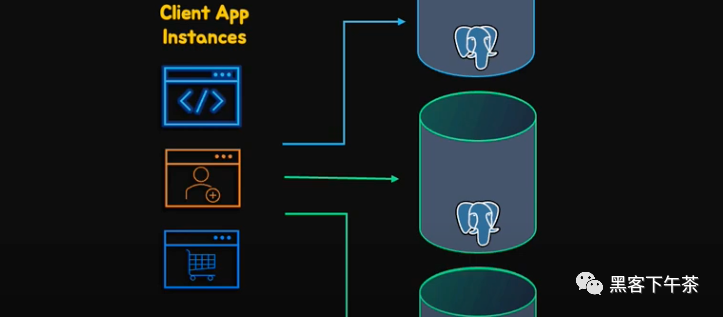

pgpool-II 4.3 中文手册 - 入门教程

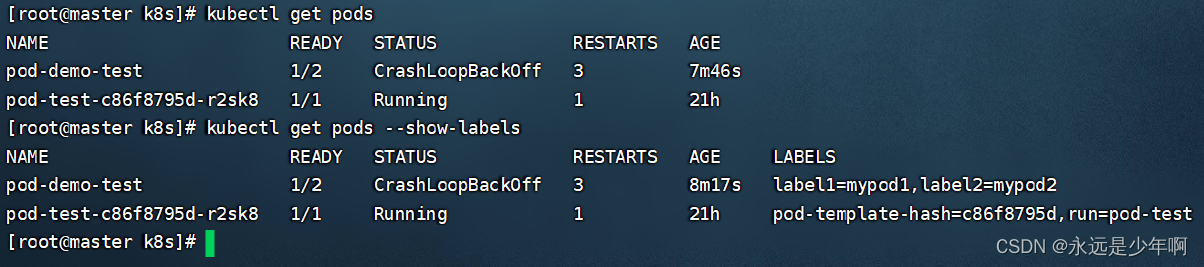

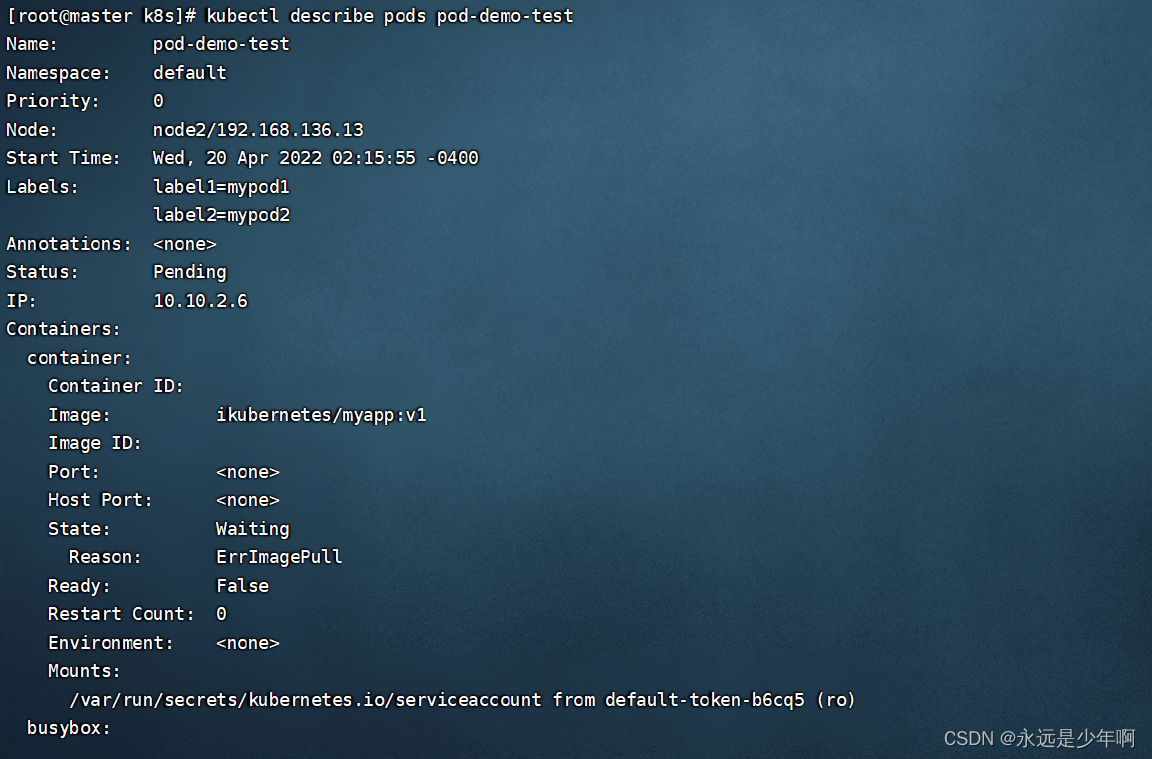

Detailed explanation of kubernetes (XI) -- label and label selector

Functions (Part I)

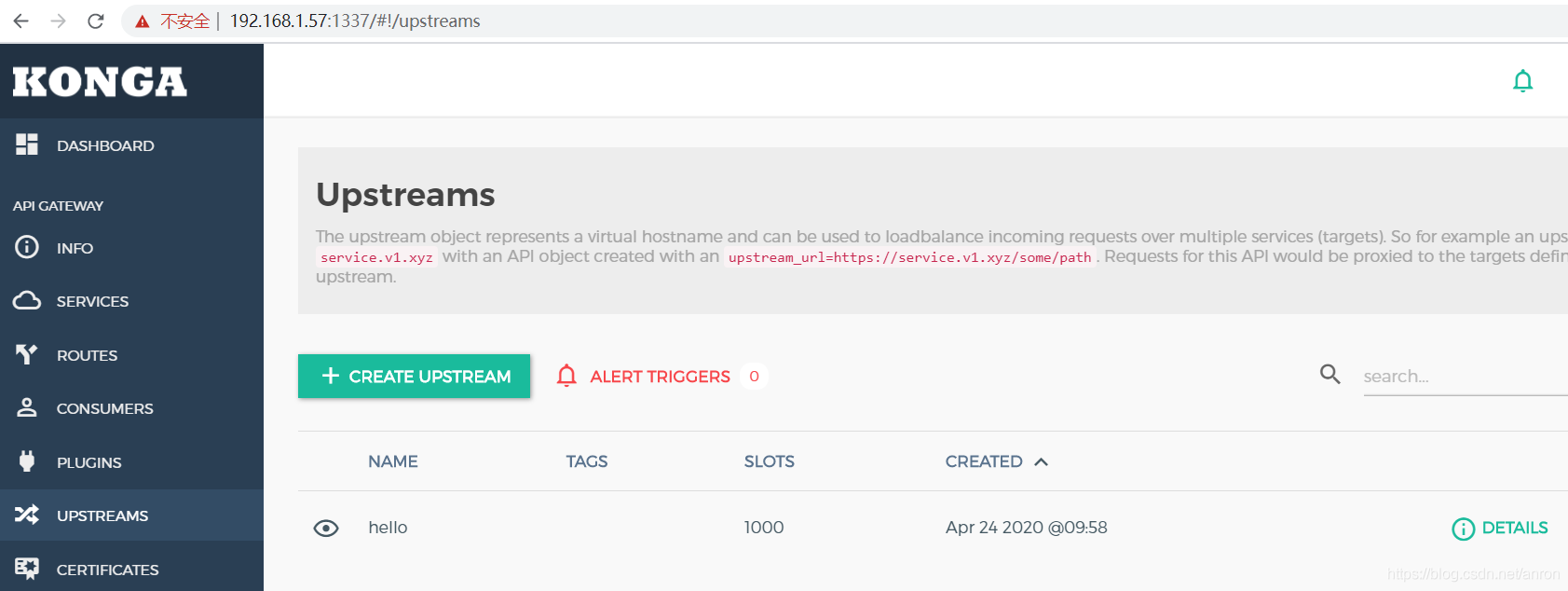

API gateway / API gateway (II) - use of Kong - load balancing

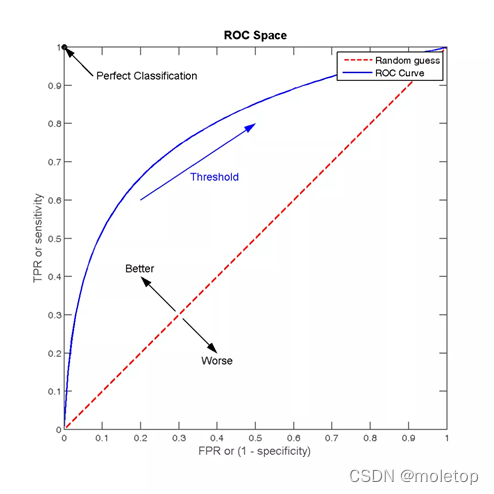

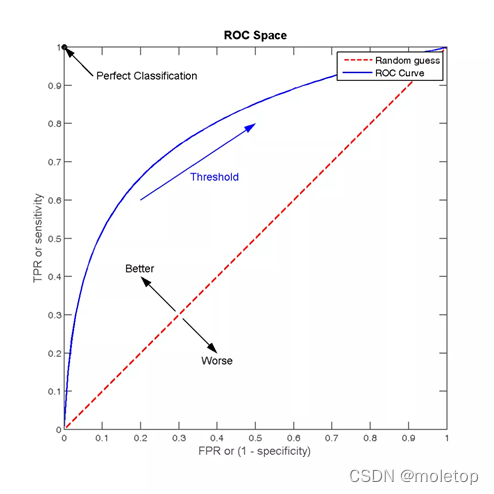

Recommended search common evaluation indicators

推荐搜索 常用评价指标

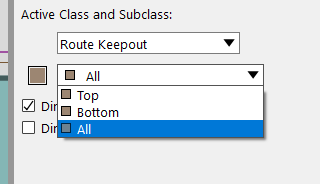

cadence SPB17. 4 - Active Class and Subclass

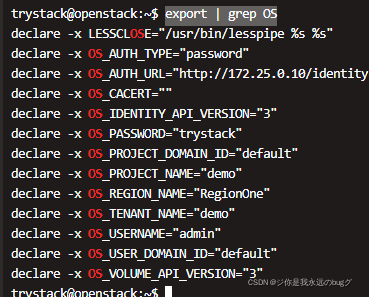

Openstack command operation

Kubernetes详解(九)——资源配置清单创建Pod实战

Differential privacy (background)

随机推荐

编译,连接 -- 笔记

Common interview questions of operating system:

fatal error: torch/extension. h: No such file or directory

Educational Codeforces Round 127 A-E题解

TLS / SSL protocol details (28) differences between TLS 1.0, TLS 1.1 and TLS 1.2

Openstack command operation

Adobe Illustrator menu in Chinese and English

Connectez PHP à MySQL via aodbc

电脑怎么重装系统后显示器没有信号了

木木一路走好呀

el-tree实现只显示某一级复选框且单选

深度学习——超参数设置

机器学习——逻辑回归

重定向和请求转发详解

【backtrader源码解析18】yahoo.py 代码注释及解析(枯燥,对代码感兴趣,可以参考)

Basic concepts of website construction and management

2022年中国数字科技专题分析

KNN, kmeans and GMM

JSON date time date format

How to test mobile app?